ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ

ರಹಸ್ಯಮಾಹಿತಿ ಅಧ್ಯಯನ ಮತ್ತು ಅನುಷ್ಠಾನದಲ್ಲಿ ತೊಡಗುವುದೇ 'ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ' (ಅಥವಾ ಗುಪ್ತ ಭಾಷಾ ಶಾಸ್ತ್ರ ; ಗ್ರೀಕ್ κρυπτόςನಲ್ಲಿ ಕ್ರಿಪ್ಟೋಸ್ ಅಂದರೆ "ಅವಿತುಕೊಂಡಿರುವ, ರಹಸ್ಯವಾದ" ಎಂದೂ ಮತ್ತು γράφω ಗ್ರಫೋ ಅಥವಾ -λογία, -ಲೋಗಿಯ ಎಂದರೆ "ನಾನು ಬರೆಯುತ್ತೇನೆ" ಎಂಬ ಅರ್ಥವಿದೆ) ಎನ್ನುತ್ತಾರೆ. ಗಣಿತ, ಕಂಪ್ಯೂಟರ್ ವಿಜ್ಞಾನ, ಮತ್ತು ಇಂಜಿನಿಯರಿಂಗ್ ಮೊದಲಾದವುಗಳ ಕ್ಷೇತ್ರಗಳನ್ನು ಭೇದಿಸಿ ಆಧುನಿಕ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಒಳನುಸುಳಿದೆ. ATM ಕಾರ್ಡ್ಗಳು, ಕಂಪ್ಯೂಟರ್ ಪಾಸ್ ವರ್ಡ್ಗಳು, ಮತ್ತು ವಿದ್ಯುನ್ಮಾನ ವಾಣಿಜ್ಯ(=ಎಲೆಕ್ಟ್ರಾನಿಕ್ ಕಾಮರ್ಸ್) ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವನ್ನು ಅನ್ವಯ ಮಾಡಿಕೊಳ್ಳಲಾಗಿದೆ.

ಶಾಬ್ದಿಕ ನಿರ್ದಿಷ್ಟಾರ್ಥ

ಬದಲಾಯಿಸಿಆಧುನಿಕ ಕಾಲದವರೆಗೆ ಸಾಂಕೇತಿಕವಾಗಿ ಬರೆಯಲಾದ ರಹಸ್ಯ ಲಿಪಿಯನ್ನು ಬಿಡಿಸಿ ಓದಲಷ್ಟೇ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಸೀಮಿತವಾಗಿತ್ತು. ಗೂಢಲಿಪಿ ಎಂದರೆ ಸಾಧಾರಣ ಪಠ್ಯವನ್ನು((=plaintext)) ವ್ಯಾಕರಣಬದ್ಧವಲ್ಲದ ಬರಹ ಅಥವಾ ಮಾತುಗಳನ್ನು [[ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ ಆಗಿ ಪರಿವರ್ತಿಸಿ ಗ್ರಹಿಸಲು ಸಾಧ್ಯವಾಗುವಂತೆ ಮಾಡುವ ಕ್ರಿಯೆಯಾಗಿದೆ.|ಸೈಫರ್ಟೆಕ್ಸ್ಟ್[[ಆಗಿ ಪರಿವರ್ತಿಸಿ ಗ್ರಹಿಸಲು ಸಾಧ್ಯವಾಗುವಂತೆ ಮಾಡುವ ಕ್ರಿಯೆಯಾಗಿದೆ.[೧]]] ]] ಇದಕ್ಕೆ ವ್ಯತಿರಿಕ್ತವಾದ ಕ್ರಿಯೆ ಅಂದರೆ ಗ್ರಹಿಸುವುದಕ್ಕಾಗದ ಸೈಫರ್ಟೆಕ್ಸ್ಚ್ ಅನ್ನು ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ ಆಗಿ ಪರಿವರ್ತಿಸುವ ಕ್ರಿಯೆಯನ್ನು ಅಸಂಕೇತೀಕರಣ (=ಗುಪ್ತ ಲಿಪಿಯನ್ನು ಸಾಧಾರಣ ಭಾಷೆಗೆ ತಿರುಗಿಸುವ ಪ್ರಕ್ರಿಯೆ ಇದು) ಎನ್ನುತ್ತಾರೆ. ಸೈಫರ್ (=ಸಂಕೇತ) ಎನ್ನುವುದು (ಅಥವಾ cypher ) ಕ್ರಮಾವಳಿಗಳ ಸಮೂಹ, ಅದು ಗೂಢಲಿಪೀಕರಣ ಮತ್ತು ಅಸಂಕೇತೀಕರಣವನ್ನು ಮಾಡುತ್ತದೆ. ಸೈಫರ್ನ ಸಮಗ್ರ ಕಾರ್ಯಾಚರಣೆಯ ನಿಯಂತ್ರಣಕ್ಕಾಗಿ ಕ್ರಮಾವಳಿ ಮತ್ತು ಪ್ರತೀ ಸಂದರ್ಭದಲ್ಲಿ ಕೀ ಬಳಸಲಾಗುತ್ತದೆ. ಇದು ನಿರ್ದಿಷ್ಟ ಸಂದೇಶ ವಿನಿಮಯಕ್ಕಾಗಿ ಇರುವ ಒಂದು ರಹಸ್ಯ ಪರಿಮಾಣ (ಸಂದೇಶ ವಾಹಕನಿಗೆ ಮಾತ್ರ ಇದು ಗೊತ್ತಿರುತ್ತದೆ). ಕೀಗಳು ತುಂಬಾ ಪ್ರಮುಖ, ಏಕೆಂದರೆ ವ್ಯತ್ಯಯ ಸಾಧ್ಯವಾದ ಕೀಗಳಿಲ್ಲದೆ ಸೈಫರ್ಗಳನ್ನು ಭೇದಿಸಿ ಪ್ರವೇಶಿಸುವುದು ಸುಲಭ. ಆದ್ದರಿಂದ ಅನೇಕ ವಿಷಯಗಳಿಗೆ ಇದರ ಪಾತ್ರ ಉಪಯುಕ್ತ ಎಂಬುದಕ್ಕಿಂತಲೂ ಅತ್ಯಲ್ಪ. ಅಧಿಕೃತ ದೃಢೀಕರಣ ಅಥವಾ ಭದ್ರತೆಯಂಥ ಹೆಚ್ಚುವರಿ ತಪಾಸಣೆ ಮಾಡದೆಯೇ ಗೂಢ ಲಿಪಿ ಬರೆಯುವ ಅಥವಾ ಅವುಗಳನ್ನು ಬಿಡಿಸಿ ಓದುವ ಪ್ರಕ್ರಿಯೆ ನಡೆಯುತ್ತಿದ್ದುದು ಈಗ ಇತಿಹಾಸ.

ಮಾಹಿತಿಯನ್ನು ಗುಪ್ತ ಲಿಪಿಗೆ ಇಳಿಸುವಲ್ಲಿ ಅಥವಾ ಅರ್ಥ ಗೌಪ್ಯತೆಯನ್ನು ರಕ್ಷಿಸುವಂತೆ ಬರಹ ರೂಪಕ್ಕೆ ತರುವುದನ್ನು ಆಡು ಭಾಷೆಯಲ್ಲಿ "ಕೋಡ್" ಎಂಬ ಪದವನ್ನು ಬಳಸಲಾಗುತ್ತದೆ. ಆದರೆ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದಲ್ಲಿ ಕೋಡ್ ಹೆಚ್ಚು ನಿರ್ದಿಷ್ಟ ಅರ್ಥವನ್ನು ಹೊಂದಿದೆ. ಸಹಜ ಪಠ್ಯವನ್ನು (=ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್) (ಅಂದರೆ ಅರ್ಥಪೂರ್ಣ ಪದ ಅಥವಾ ಪದ ಪುಂಜ) ಕೋಡ್ ಬಳಸಿ ಸಾಕೀತಿಕ ರೂಪಕ್ಕೆ ಪರಿವರ್ತಿಲಾಗುವುದೆಂದು ಇದರರ್ಥ (ಉದಾ. attack at dawn ಅನ್ನು apple pie ಎಂದು ಬರೆಯುವುದು) ಯಾವುದೇ ಗಂಭೀರವಾದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದಲ್ಲಿ ಏಕಾಂಶ ಅಂಕಿತಗಳನ್ನು ನಮೂದಿಸುವುದಕ್ಕಾಗಿ ಹೊರತುಪಡಿಸಿ (ಉದಾ: Bronco Flight or Operation Overlord) ಕೋಡ್ಗಳನ್ನು ಬಳಸುವುದಿಲ್ಲ. ಸರಿಯಾಗಿ ಆರಿಸಿದ ಸೈಫರ್ಗಳು ಉತ್ತಮ ಕೋಡ್ಗಳಿಗಿಂತಲೂ ಹೆಚ್ಚು ಪ್ರಾಯೋಗಿಕವೂ ಮತ್ತು ಹೆಚ್ಚು ಸುಭದ್ರವಾಗಿರುತ್ತವೆ ಹಾಗೂ ಕಂಪ್ಯೂಟರ್ಗಳಿಗೆ ಉತ್ತಮವಾಗಿ ಹೊಂದಾಣಿಕೆಯಾಗುತ್ತವೆ.

ಇಂಗ್ಲೀಷ್ನಲ್ಲಿ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ ಮತ್ತು ಕ್ರಿಪ್ಟೋಲಜಿ ಎಂಬ ಪದಗಳನ್ನು ಅದಲುಬದಲು ಮಾಡಿಕೊಳ್ಳಬಹುದಾದ ಸಡಿಲವಾದ ರೀತಿಯಲ್ಲಿ ಕೆಲವರು ಬಳಸುತ್ತಾರೆ. ಮತ್ತೆ ಕೆಲವರು (ಸಾಮಾನ್ಯವಾಗಿ US ಸೇನೆಯನ್ನೂ ಒಳಗೊಂಡಂತೆ) ನಿರ್ದಿಷ್ಟವಾಗಿ ಗುಪ್ತ ಬರಹದ ತಂತ್ರಜ್ಞಾನದ ಬಳಕೆ ಮತ್ತು ಅಧ್ಯಯನಕ್ಕೆ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ ಎಂದೂ ಮತ್ತು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಮತ್ತು ಅಂಥ ಬರಹದ ವಿಶ್ಲೇಷಣೆಯ ಸಂಯುಕ್ತ ಅಧ್ಯಯನದ ನಿರ್ದಿಷ್ಟ ಅರ್ಥ ಕೊಡಲು ಕ್ರಿಪ್ಟೋಲಜಿ ಎಂಬ ಪದವನ್ನೂ ಉಪಯೋಗಿಸುತ್ತಾರೆ.[೨][೩] ಇತರ ಅನೇಕ ಭಾಷೆಗಳಿಗಿಂತ ಸಂದರ್ಭಾನುಸಾರ ಹೆಚ್ಚು ಹೊಂದಿಕೊಳ್ಳಬಹುದಾದ ಭಾಷೆ ಇಂಗ್ಲೀಷ್, ಆದ್ದರಿಂದ ಅದರಲ್ಲಿ ಕ್ರಿಪ್ಟೋಲಜಿ ಯು (ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞರು ಬರೆದಂತೆ) ಮೇಲೆ ಹೇಳಲಾದ ಎರಡನೇ ಅರ್ಥದಲ್ಲೇ ಯಾವಾಗಲೂ ಬಳಸಲ್ಪಡುತ್ತದೆ. ವಿಕಿಪಿಡಿಯಾ ಇಂಗ್ಲೀಷ್ ಅವತರಣಿಕೆಯಲ್ಲಿ ಸಂಪೂರ್ಣ ಕ್ಷೇತ್ರಕ್ಕೆ ಸಾಮಾನ್ಯ ಪದ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ ಎಂದೇ ಬಳಸಲಾಗಿದೆ (ಗುಪ್ತ ಲಿಪಿಕಾರರು ರಚಿಸಿದ್ದು).

ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದಲ್ಲಿ ಆವರ್ತನ ದತ್ತಾಂಶ, ಅಕ್ಷರ ಸಂಯೋಜನಗಳು, ಸಾರ್ವತ್ರಿಕ ನಮೂನೆಗಳು ಮೊದಲಾದ ಕೆಲವು ಅನ್ವಯಗಳನ್ನು ಹೊಂದಿರುವ ಲಕ್ಷಣಗಳನ್ನುಳ್ಳ ಭಾಷೆಗಳ ವಿಶಿಷ್ಟ ಅಧ್ಯಯನವನ್ನು ಕ್ರಿಪ್ಟೋಲಿಂಗ್ವಿಸ್ಟಿಕ್ (=ಗುಪ್ತ ಭಾಷಾಶಾಸ್ತ್ರ) ಎಂದು ಕರೆಯುತ್ತಾರೆ.

ಗುಪ್ತ ಲಿಪಿ ಮತ್ತು ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಯ ಇತಿಹಾಸ

ಬದಲಾಯಿಸಿಆಧುನಿಕ ಯುಗಾರಂಭಕ್ಕೂ ಮೊದಲು, ಗುಪ್ತ ಲಿಪಿಯು ಗೌಪ್ಯ ಸಂದೇಶಕ್ಕೆ ಮಾತ್ರ ಸಂಬಂಧಿಸಿದ ಸಂಗತಿಯಾಗಿತ್ತು (ಅದನ್ನು ಗೂಢ ಲಿಪೀಕರಣ ಎನ್ನುವುದೂ ಉಂಟು). ಇಲ್ಲಿ ಸಂದೇಶಗಳನ್ನು ಗ್ರಹಿಸಬಹುದಾದ ಸ್ವರೂಪದಿಂದ ಗ್ರಹಿಸಲಾಗದ ರೂಪಕ್ಕೆ ಪರಿವರ್ತಿಸಲಾಗುತ್ತಿತ್ತು ಹಾಗೂ ಅದು ಯಾರಿಗೆ ತಿಳಿಯಬೇಕೆಂದು ಬಯಸಲಾಗಿತ್ತೋ ಅವರಿಗೆ ಮಾತ್ರ ತಿಳಿಯುತ್ತಿತ್ತೇ ಹೊರತು ಕದ್ದೋದುವವರಿಗೆ, ರಹಸ್ಯ ಸಂಗತಿ ತಿಳಿಯುವ ಕುತೂಹಲಿಗಳಿಗೆ ಲಿಖಿತ ಸಂದೇಶ ಪ್ರವೇಶಿಸುವುದು ಅಸಾಧ್ಯವಾಗಿತ್ತು. ಗೂಢಚಾರರು, ಮಿಲಿಟರಿ ಮುಖಂಡರು ಮತ್ತು ಮುತ್ಸದ್ಧಿಗಳು ಮೊದಲಾದವರು ಸಂಪರ್ಕ ಸಾಧನಗಳಲ್ಲಿ ಗೋಪ್ಯತೆ(ಯತ್ನವಾಗಿ) ಕಾಪಾಡಲು ಗೂಢಲಿಪಿಯನ್ನು ಬಳಸುತ್ತಿದ್ದರು. ಸಂದೇಶ ಭದ್ರತೆ ಪರಿಶೀಲನೆ, ಕಳುಹಿಸುವವರ/ಸ್ವೀಕರಿಸುವವರ ಗುರುತು ದೃಡೀಕರಣ, ಡಿಜಿಟಲ್ ಸಹಿಗಳು, ಪ್ರಭಾವ ಬೀರುವ ಸಾಕ್ಷ್ಯಗಳು ಮತ್ತು ಸುಭದ್ರತಾ ಪರಿಗಣನೆ ಇತ್ಯಾದಿಗಳಿಗೆ ಕಲಾ ತಂತ್ರವನ್ನು ಸೇರಿಸುವುದಕ್ಕಾಗಿ ಕ್ಷೇತ್ರವು ಇತ್ತೀಚಿನ ದಶಕಗಳಲ್ಲಿ, ಗೋಪ್ಯತಾ ವಿಷಯಗಳ ಕಾಳಜಿಯನ್ನೂ ಮೀರಿ ವಿಸ್ತರಿಸಿದೆ.

ಬಹುಪಾಲು ಮಂದಿ ಓದಲು ಬಾರದವರಿದ್ದುದರಿಂದ, ಮೊದಲೆಲ್ಲಾ ರಹಸ್ಯ ಲಿಪಿ ಸಿದ್ಧತೆಗೆ ಸ್ಥಳೀಯ ಲೇಖನಿ ಮತ್ತು ಕಾಗದ ಸಾಕಾಗುತ್ತಿತ್ತು. ವಾಸ್ತವಿಕ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಕ್ಕೆ ಹೆಚ್ಚು ಅಕ್ಷರಜ್ಞಾನ ಅಥವಾ ಅಕ್ಷರಸ್ಥ ವ್ಯಕ್ತಿಗಳ ಅಗತ್ಯತೆ ಇತ್ತು. ಸ್ಥಾನ ಬದಲಾವಣೆಯ ಸೈಫರ್ಗಳು, ಪ್ರಾಚೀನ ಸೈಫರ್ ಪ್ರಕಾರಗಳ ಪ್ರಮುಖ ಅಂಶವಾಗಿತ್ತು.ಇವು ಸಂದೇಶದಲ್ಲಿನ ಅಕ್ಷರಗಳ ಅನುಕ್ರಮವಾದ ಜೋಡಣೆಯನ್ನು ಬದಲಿಸುತ್ತಿತ್ತು(ಉದಾ. ಸರಳ ಸಾಮಾನ್ಯ 'hello world' ಎಂಬುದು 'ehlol owrdl' ಆಗುತ್ತದೆ) ಮತ್ತು ಪರ್ಯಾಯ ಸೈಫರ್ಗಳು, ಇವು ಅಕ್ಷರಗಳನ್ನು ಅಥವಾ ಅಕ್ಷರಗಳ ಗುಂಪನ್ನು ಇತರ ಅಕ್ಷರಗಳಿಂದ ಅಥವಾ ಅಕ್ಷರಗಳ ಗುಂಪಿನಿಂದ ವ್ಯವಸ್ಥಿತವಾಗಿ ಸ್ಥಾನಪಲ್ಲಟ ಮಾಡುತ್ತವೆ (ಉದಾ. 'fly at once' ಎಂಬುದು ಪ್ರತಿಯೊಂದು ಅಕ್ಷರವನ್ನು ಅದಕ್ಕೆ ಲ್ಯಾಟಿನ್ ಅಕ್ಷರಮಾಲೆಯಲ್ಲಿರುವ ಅಕ್ಷರದಿಂದ ಬದಲಿ ಇರಿಸುವ ಮೂಲಕ 'gmz bu podf' ಆಗುತ್ತದೆ). ಪ್ರತಿಯೊಂದರ ಸರಳ ರೂಪಾಂತರವೂ ಉಪಕ್ರಮಶೀಲ ವಿರೋಧಿಗಳಿಗೆ ಗೋಪ್ಯತೆಯನ್ನು ಒದಗಿಸುವಲ್ಲಿ ವಿಫಲವಾಯಿತು.. ಸೀಸರ್ ಸೈಫರ್ ಎಂಬುದು ಆರಂಭದಲ್ಲಿದ್ದ ಪರ್ಯಾಯ ಸೈಫರ್, ಪ್ಲೇನ್ಟೆಕ್ಸ್ಚ್ನಲ್ಲಿನ ಪಠ್ಯ ರಚಿಸುವಾಗ ಇಂತಿಷ್ಟಾದ ನಂತರ ಅಕ್ಷರ ಮಾಲೆಯ ಇಷ್ಟನೇ ಅಕ್ಷರವನ್ನು ಜೋಡಿಸಲಾಗುತ್ತದೆ ಎಂಬುದು ಮೊದಲೇ ನಿಗದಿಯಾಗಿರುತ್ತದೆ. ಅಂದರೆ ಅನವಶ್ಯ ಅಕ್ಷರಗಳನ್ನೂ ಪಠ್ಯದ ಮಧ್ಯೆ ತೂರಿಸಲಾಗುತ್ತದೆ. ತನ್ನ ಜನರಲ್ಗಳೊಂದಿಗಿನ ಸೇನಾ ಸಂಪರ್ಕ ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ಜೂಲಿಯಸ್ ಸೀಸರ್ ಬೂಲಿಯನ್ ಆಲ್ಜೀಬ್ರದಲ್ಲಿನ EXCESS-3 ಶಿಫ್ಟ್ 3ರಂತಿರುವ ಕೋಡ್ ಗಳನ್ನು ಬಳಸಿ ಮಾಹಿತಿ ವಿನಿಮಯ ಮಾಡಿಕೊಳ್ಳುತ್ತಿದ್ದ ಎಂದು ತಿಳಿಯಲಾಗಿದೆ, ಹಾಗಾಗಿ ಇದಕ್ಕೆ ಅವನ ಹೆಸರನ್ನು ಇಡಲಾಯಿತು. ಹಿಂದಿನ ಕಾಲದಲ್ಲಿ ಕೆಲವು ಹೀಬ್ರೂ ಸೈಫರ್ಗಳಿದ್ದುದರ ದಾಖಲೆಗಳೂ ಇವೆ.

ಈಜಿಪ್ಟ್ನಲ್ಲಿರುವ (ca 1900 BCE) ಕಲ್ಲಿನಲ್ಲಿ ಕೆತ್ತಿದ ಗುಪ್ತ ಲಿಪಿಯನ್ನು ಮೊಟ್ಟ ಮೊದಲ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಬಳಕೆ ಎನ್ನಬಹುದು, ಆದರೆ ಇದನ್ನು ಅಕ್ಷರಸ್ಥ ವೀಕ್ಷಕರ ಮನರಂಜನೆಗಾಗಿ ಮಾಡಿರಬಹುದೆಂದೂ ಊಹಿಸಲಾಗಿದೆ. ಇದರ ನಂತರದ ಪ್ರಾಚೀನ ಸ್ಥಾನ ಮೆಸೊಪೊಟಮಿಯದಲ್ಲಿನ ಬೇಕರಿ ಅಡಿಗೆಯ ವಿವರಕ್ಕೆ ಸಲ್ಲುತ್ತದೆ.

ಯಾವುದೇ ಅನನುಕೂಲವಾಗದಂತೆ ಗುಪ್ತ ಲಿಪಿ ಮುಖೇನ ಸಂಪರ್ಕ ವ್ಯವಸ್ಥೆ ರೂಪಿಸಿಕೊಳ್ಳುವಂತೆ ಕಾಮಸೂತ್ರ ಗ್ರಂಥ ಪ್ರೇಮಿಗಳಿಗೆ ಶಿಫಾರಸು ಮಾಡುತ್ತದೆ.[೪] ಶೀಘ್ರಲಿಪಿಗಾರಿಕೆ(=ಸ್ಟೆಗನೊಗ್ರಫಿ)ಯೂ (ಸಂದೇಶದ ರಹಸ್ಯ ಪಾಲಿಸಲು) ಸಹ ಪ್ರಾಚೀನ ಕಾಲದಲ್ಲಿ ಮೊದಲು ಅಭಿವೃದ್ದಿಹೊಂದಿತು. ಗುಲಾಮರ ಬೋಳಿಸಲಾದ ತಲೆ ಮೇಲೆ ಹಾಕಲಾದ ಹಚ್ಚೆ - ಮತ್ತೆ ಬೆಳೆದ ತಲೆಗೂದಲಿನಡಿಯಲ್ಲಿದ್ದ ಹಚ್ಚೆ - ಗುರುತಿನ ಒಂದು ಸಂದೇಶವು ರಹಸ್ಯ ಸಂದೇಶವನ್ನು ಒಳಗೊಂಡಿತ್ತು ಎಂದು ಹಿರೊಡೊಟಸ್ ತಿಳಿಸುತ್ತಾನೆ. ಅಗೋಚರ ಶಾಯಿ, ಸೂಕ್ಷ್ಮ ಚುಕ್ಕೆಗಳು(=ಮೈಕ್ರೊ ಡಾಟ್ಗಳು) ಮತ್ತು ಅಂಕೀಯ ಜಲಚಿಹ್ನೆ (=ಡಿಜಿಟಲ್ ವಾಟರ್ಮಾರ್ಕ್)ಗಳ ಬಳಕೆ ಮೊದಲಾದವು ಸ್ಟೆಗನೊಗ್ರಫಿಯ ಮಾಹಿತಿ ಗೌಪ್ಯತೆಗಾಗಿ ಬಳಸುವ ತೀರ ಇತ್ತೀಚಿನ ಉದಾಹರಣೆಗಳು.

ಶಾಸ್ತ್ರೀಯ ಸೈಫರ್ಗಳಿಂದ (ಮತ್ತೆ ಕೆಲವು ಆಧುನಿಕ) ಮಾಡಿದ ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ಗಳು ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ನ ಬಗೆಗಿನ ಅಂಕಿಸಂಖ್ಯಾ ಮಾಹಿತಿಯನ್ನು ತಿಳಿಯಪಡಿಸುತ್ತವೆ, ಈ ಅಂಕಿಸಂಖ್ಯೆಗಳನ್ನು ಹೆಚ್ಚಾಗಿ ಮಾಹಿತಿಯನ್ನು ಭೇದಿಸಲು ಬಳಸಲಾಗುತ್ತದೆ. 9ನೇ ಶತಮಾನದಲ್ಲಿ ಪ್ರಾಯಶಃ ಅರಬ್ ಗಣಿತಜ್ಞ ಮತ್ತು ಮಹಾವಿದ್ವಾಂಸ ಆಲ್-ಕಿಂಡಿಯಿಂದ (ಆಲ್ಕಿಂದುಸ್ ಎಂದೂ ಕರೆಯುತ್ತಾರೆ) ಆವರ್ತನ ವಿಶ್ಲೇಷಣೆಯು ಆವಿಷ್ಕಾರವಾದ ನಂತರ ಅಂತಹ ಹೆಚ್ಚುಕಡಿಮೆ ಎಲ್ಲಾ ಸೈಫರ್ಗಳ ಮಾಹಿತಿಯನ್ನು ಭೇದಿಸುವುದು ಆಕ್ರಮಣಶೀಲರಿಗೆ ಸುಲಭಸಾಧ್ಯವಾಯಿತು. ಹೆಚ್ಚಾಗಿ ಅಂತಹ ಶಾಸ್ತ್ರೀಯ ಸೈಫರ್ಗಳು ಒಗಟುಗಳ ರೂಪದಲ್ಲಿ (ಕ್ರಿಪ್ಟೊಗ್ರಾಮ್ ನೋಡಿ) ಇಂದೂ ಸಹ ಜನಪ್ರಿಯತೆಯನ್ನು ಉಳಿಸಿಕೊಂಡಿವೆ. ವಿವಿಧಾಕ್ಷರಗಳ ಸೈಫರ್ನ ಅಭಿವೃದ್ಧಿಯಾಗುವವರೆಗೆ ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಗೆ ಮೂಲಭೂತವಾಗಿ ಎಲ್ಲಾ ಸೈಫರ್ಗಳು ಈ ಕೌಶಲವನ್ನು ಬಳಸಿಕೊಂಡು ಮಾಹಿತಿ ಭೇದಿಸುತ್ತಿದ್ದವು. ಈ ವಿವಿಧಾಕ್ಷರಗಳ ಸೈಫರ್ನ್ನು 1467ರ ಸಂದರ್ಭದಲ್ಲಿ ಲಿಯೋನ್ ಬತ್ತಿಸ್ಟ ಆಲ್ಬರ್ಟಿಯು ಕಂಡುಹಿಡಿದ, ಆದರೂ ಇದನ್ನು ಆಲ್-ಕಿಂಡಿಗೂ ಇದರ ಬಗ್ಗೆ ಅರಿವು ಇತ್ತು ಎಂಬುದರ ಸೂಚನೆ ಕಂಡುಬಂದಿದೆ.[೫] ಆಲ್ಬರ್ಟಿಯ ಹೊಸ ಕಲ್ಪನೆಯು ಸಂದೇಶದ ಹಲವು ಭಾಗಗಳಿಗೆ (ಬಹುಶಃ ಪ್ರತೀ ಅನುಕ್ರಮ ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ ಅಕ್ಷರದ ಮಿತಿಗೆ ಒಳಪಟ್ಟು) ವಿವಿಧ ಸೈಫರ್ಗಳನ್ನು (ಪರ್ಯಾಯ ಅಕ್ಷರಮಾಲೆಗಳು) ಬಳಸುವುದಾಗಿತ್ತು. ಅವನು ಮೊದಲ ಸ್ವಯಂಚಾಲಿತ ಚಕ್ರಾಕಾರವಾಗಿದ್ದ ಸೈಫರ್ ಸಾಧನವನ್ನು ರಚಿಸಿದ. ಅದು ಅವನ ಆವಿಷ್ಕರಣೆಯ ಭಾಗಶಃ ಸಾಧನೆಯನ್ನು ಕಾರ್ಯರೂಪಕ್ಕೆ ತಂದಿತು. ವಿವಿಧಾಕ್ಷರಗಳ ವಿಗೆನೇರ್ ಸೈಪರ್ನಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿಯು ಒಂದು ಕೀ ಪದ ವನ್ನು ಬಳಸುತ್ತದೆ, ಅದು ಬಳಸಿದ ಕೀ ಪದದ ಆಧಾರದ ಮೇಲೆ ಅಕ್ಷರ ಜೋಡಣೆಯ ಬದಲಾವಣೆಯನ್ನು ನಿಯಂತ್ರಿಸುತ್ತದೆ. 1800ರ ಮಧ್ಯಾವಧಿಯಲ್ಲಿ, ಈ ರೀತಿಯ ವಿವಿಧಾಕ್ಷರಗಳ ಸೈಫರ್ಗಳು ವಿಸ್ತೃತ ಆವರ್ತನ ವಿಶ್ಲೇಷಣೆ ಕೌಶಲಗಳಿಗೆ ಭಾಗಶಃ ಭೇದಿಸುವಂತಹುಗಳಾಗಿವೆ ಎಂದು ಬ್ಯಾಬೇಜ್ ತೋರಿಸಿ ಕೊಟ್ಟ.[೧]

ಅನೇಕ ಸೈಫರ್ಗಳಲ್ಲಿ ಆವರ್ತನ ವಿಶ್ಲೇಷಣೆಯು ಪ್ರಬಲ ಮತ್ತು ಸಾಧಾರಣ ಕೌಶಲವಾಗಿದ್ದರೂ ಸಹ ಬಳಕೆಯಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿಯು ಹೆಚ್ಚು ಪರಿಣಾಮಕಾರಿಯಾಗಿದೆ. ಅನೇಕ ಭಾವೀ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞರಿಗೆ ಈ ತಂತ್ರ ತಿಳಿದಿರಲಿಲ್ಲ. ಆವರ್ತನ ವಿಶ್ಲೇಷಣೆಯನ್ನು ಬಳಸದೆ ಸಂದೇಶವನ್ನು ಭೇದಿಸುವುದಕ್ಕಾಗಿ ಬಳಸಿದ ಸೈಫರ್ ಮತ್ತು ಒಳಗೊಂಡ ಕೀ ಬಗೆಗಿನ ಅರಿವು ಅತ್ಯವಶ್ಯ. ಆದ್ದರಿಂದ ಗೂಢಚರ್ಯೆ, ಲಂಚಗಾರಿಕೆ, ಕನ್ನಹಾಕುವಿಕೆ, ಧರ್ಮಭ್ರಷ್ಟತೆ ಮೊದಲಾದವುಗಳು ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಯ ಜ್ಞಾನಾಂಧರಿಗೆ ಹೆಚ್ಚು ಆಕರ್ಷಕ. ಸೈಫರ್ನ ಕ್ರಮಾವಳಿಯ ಸಂದೇಶ ಗೋಪ್ಯತೆಯ ರಕ್ಷಣೆಗೆ ಸೂಕ್ಷ್ಮವೂ ಅಲ್ಲ ಅಥವಾ ಪ್ರಾಯೋಗಿಕವೂ ಅಲ್ಲ ಎಂಬುದು ಅಂತಿಮವಾಗಿ 19ನೇ ಶತಮಾನದಲ್ಲಿ ಸ್ಪಷ್ಟವಾಗಿ ಗುರುತಿಸಲ್ಪಟ್ಟಿತು. ಪ್ರತಿಬಂಧಕರು ಸೈಫರ್ ಕ್ರಮಾವಳಿಯನ್ನು ಸಂಪೂರ್ಣವಾಗಿ ಅರಿತವರೂ ಸಹ ಯಾವುದೇ ಸಮರ್ಪಕ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ವ್ಯವಸ್ಥೆಯನ್ನು (ಸೈಫರ್ಗಳನ್ನು ಒಳಗೊಂಡ) ಪ್ರವೇಶಿಸದಂತೆ ಸುಭದ್ರವಾಗಿರಬೇಕು ಎಂಬುದನ್ನು ಮತ್ತೆ ಅರ್ಥೈಸಲಾಯಿತು. ಉತ್ತಮ ಸೈಫರ್ಗೆ ಆಕ್ರಮಣದ ಸಂದರ್ಭದಲ್ಲಿ ಗೋಪ್ಯತೆಯನ್ನು ಕಾಪಾಡಲು ಬಳಸಿದ ಕೀಯ ಭದ್ರತೆ ಮಾತ್ರ ಸಾಕಾಗುವಂತಿರಬೇಕು. ಆಗಸ್ಟೆ ಕರ್ಕೋಫ್ಸ್ ಎಂಬಾತ 1883ರಲ್ಲಿ ಈ ಮೂಲಭೂತ ನಿಯಮವನ್ನು ಮೊದಲು ಸ್ಪಷ್ಟವಾಗಿ ವಿವರಿಸಿದ. ಅದನ್ನು ಸಾಮಾನ್ಯವಾಗಿ 'ಕರ್ಕೋಫ್ಸ್ ಸಿದ್ಧಾಂತ' ಎಂದು ಕರೆಯುತ್ತಾರೆ. ಇದನ್ನು ಮಾಹಿತಿ ಸಿದ್ಧಾಂತ ಮತ್ತು ತಾತ್ವಿಕ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಮೂಲನಿಯಮಗಳ ಸೃಷ್ಟಿಕರ್ತ ಕ್ಲೌಡೆ ಶಾನನ್ ತನ್ನ ಶಾನನ್ ಮ್ಯಾಕ್ಸಿಮ್ ನಲ್ಲಿ — 'ದ ಎನಿಮಿ ನೋಸ್ ದ ಸಿಸ್ಟಮ್' ಖಚಿತವಾಗಿ ಪುನಃನಿರೂಪಿಸಿದ.

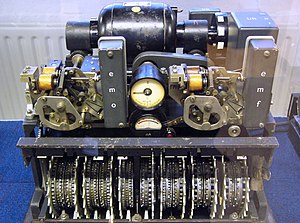

ಸೈಫರ್ಗಳ ಸಹಾಯಕ್ಕಾಗಿ ವಿವಿಧ ಭೌತಿಕ ಸಾಧನಗಳನ್ನು ಮತ್ತು ನೆರವನ್ನು ಬಳಸಿಕೊಳ್ಳಲಾಗಿದೆ. ಪ್ರಾಚೀನ ಗ್ರೀಸ್ನ ಸ್ಕೈಟೇಲ್ ಅತಿ ಪುರಾತನ ಬಳಕೆಗಳಲ್ಲಿ ಒಂದು. ಈ ಸರಳನ್ನು ಸ್ಪರ್ಟಾದವರು ಸೈಫರ್ನ ಸ್ಥಾನಪಲ್ಲಟನಕ್ಕಾಗಿ ಸಹಾಯಕ ಸಾಧನವಾಗಿ ಬಳಸಿಕೊಂಡರು (ಮೇಲಿನ ಚಿತ್ರವನ್ನು ನೋಡಿ). ಮಧ್ಯಯುಗದ ಸಂದರ್ಭದಲ್ಲಿ ಸೈಫರ್ ಗ್ರಿಲ್ಲಿಯಂತಹ ಇತರ ಸಹಾಯಕ ಉಪಕರಣಗಳ ನಿರ್ಮಾಣಗೊಂಡವು, ಇದನ್ನು ಸ್ಟೆಗನೊಗ್ರಫಿಯಲ್ಲಿಯೂ ಬಳಸಲಾಗುತ್ತಿತ್ತು. ವಿವಿಧಾಕ್ಷರಗಳ ಸೈಫರ್ಗಳ ಆವಿಷ್ಕಾರದಿಂದಾಗಿ ಅತ್ಯಾಧುನಿಕ ಸಹಾಯಕ ಸಾಧನಗಳು ಬಂದವು. ಅವುಗಳಲ್ಲಿ ಪ್ರಮುಖವಾದವು ಆಲ್ಬರ್ಟಿಯ ಸ್ವಂತ ಸೈಫರ್ ಡಿಸ್ಕ್, ಜೊಹಾನ್ಸ್ ಟ್ರಿತೆಮಿಯಸ್ನ ಟಾಬುಲ ರೆಕ್ಟ ವ್ಯವಸ್ಥೆ, ಮತ್ತು ಥಾಮಸ್ ಜೆಫರ್ಸನ್ಸ್ನ ಮಲ್ಟಿ-ಸಿಲಿಂಡರ್ (ಸಾರ್ವಜನಿಕವಾಗಿ ತಿಳಿದಿರಲಿಲ್ಲದ ಕಾರಣ 1900ರಲ್ಲಿ ಬ್ಯಾಜೆರೀಸ್ಇದನ್ನು ಸ್ವತಂತ್ರವಾಗಿ ಮರುಸೃಷ್ಟಿ ಮಾಡಿದ.) 20ನೇ ಶತಮಾನದ ಆರಂಭದಲ್ಲಿ ಅನೇಕ ಯಾಂತ್ರಿಕ ಸಂಕೇತೀಕರಣ/ಅಸಂಕೇತೀಕರಣ ಸಾಧನಗಳು ಹುಟ್ಟಿಕೊಂಡವು ಹಾಗೂ ಕೆಲವು ಕೃತಿ ಸ್ವಾಮ್ಯದ ಹಕ್ಕನ್ನು ಪಡೆದವು. ಅವುಗಳಲ್ಲಿ ಪ್ರಮುಖವಾದವು 20ರ ಕೊನೆಯಲ್ಲಿ ಮತ್ತು ವಿಶ್ವ ಸಮರ II ಸನ್ನಿವೇಶದಲ್ಲಿ ಜರ್ಮನ್ ಸರಕಾರ ಮತ್ತು ಮಿಲಿಟರಿಯಿಂದ ಬಳಸಲ್ಪಟ್ಟ 'ಎನಿಗ್ಮ'(=ನಿಗೂಢ) ಯಂತ್ರವನ್ನು ಒಳಗೊಂಡ ರೋಟರ್ ಯಂತ್ರಗಳು.[೬] ಈ ಯಂತ್ರ ವಿನ್ಯಾಸಗಳ ಉತ್ತಮ ಗುಣಮಟ್ಟದ ಮಾದರಿಗಳಿಂದ ರಚನೆಯಾದ ಸೈಫರ್ಗಳು WWIರ ನಂತರ ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣಾತ್ಮಕ ತೊಂದರೆಯಲ್ಲಿ ಗಣನೀಯ ಪ್ರಮಾಣದ ಏರಿಕೆಯಾಯಿತು.[೭]

ಡಿಜಿಟಲ್ ಕಂಪ್ಯೂಟರ್ಗಳ ಮತ್ತು ಇಲೆಕ್ಟ್ರಾನಿಕ್ಸ್ನ ಅಭಿವೃದ್ಧಿಯು WWIIರ ನಂತರ ಇನ್ನೂ ಜಟಿಲ ಸೈಫರ್ಗಳ ರಚನೆಯ ಸಾಧ್ಯತೆಯನ್ನು ಹೆಚ್ಚಿಸಿದವು. ಸಂಕೇತ ಭಾಷಾ ಟೆಕ್ಸ್ಟ್ಗಳಲ್ಲಿ ಮಾತ್ರ ಗೂಢಲಿಪೀಕರಣ ಮಾಡಲಾಗುವ ಶಾಸ್ತ್ರೀಯ ಸೈಫರ್ಗಳ ಹಾಗಲ್ಲದೆ, ದ್ವಿಮಾನ ಶೈಲಿಯಲ್ಲಿ (=binary format) ನಿರೂಪಿಸಲಾಗುವ ಯಾವುದೇ ರೀತಿಯ ದತ್ತಾಂಶದ ಗೂಢಲಿಪೀಕರಣಕ್ಕೆ ಕಂಪ್ಯೂಟರ್ಗಳು ಅವಕಾಶ ಮಾಡಿಕೊಟ್ಟವು; ಇದು ಹೊಸತು ಮತ್ತು ಮಹತ್ವಪೂರ್ಣವಾದದ್ದು. ಹೀಗಾಗಿ ಸೈಫರ್ ವಿನ್ಯಾಸ ಮತ್ತು ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆ ಇವೆರಡಕ್ಕೂ ಕಂಪ್ಯೂಟರ್ ಗುಪ್ತ ಲಿಪಿ ಭಾಷಾ ಶಾಸ್ತ್ರದ ಸ್ಥಾನವನ್ನು ಆಕ್ರಮಿಸಿತು. ಶಾಸ್ತ್ರೀಯ ಮತ್ತು ಯಾಂತ್ರಿಕ ವ್ಯವಸ್ಥೆಯ ಹಾಗಲ್ಲದೆ, ಹೆಚ್ಚಿನ ಕಂಪ್ಯೂಟರ್ ಸೈಫರ್ಗಳನ್ನು ದ್ವಿಮಾನ ಬಿಟ್ ಕ್ರಮಾನುಗತಿಯಲ್ಲಿ (ಕೆಲವೊಮ್ಮೆ ಗುಂಪುಗಳು ಅಥವಾ ಬ್ಲಾಕ್ಗಳು) ಅವುಗಳು ನಡೆಸುವ ಕಾರ್ಯದ ಆಧಾರದ ಮೇಲೆ ವಿವರಿಸಬಹುದು. ಇವು ಸಾಮಾನ್ಯವಾಗಿ ರೂಢಿಗತ ಸಂಕೇತಗಳನ್ನು (ಅಕ್ಷರಗಳು ಮತ್ತು ಡಿಜಿಟ್ಗಳು) ನೇರವಾಗಿ ಬದಲಿಸುತ್ತವೆ. ಕಂಪ್ಯೂಟರ್ಗಳು ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಗೂ ನೆರವು ನೀಡಿದವು, ಇವು ಸೈಫರ್ ಜಟಿಲತೆಯನ್ನು ಕೆಲ ಮಟ್ಟಿಗೆ ಸರಿದೂಗಿಸಿದವು. ಆದರೂ ಉತ್ತಮ ಆಧುನಿಕ ಸೈಫರ್ಗಳು ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಯಲ್ಲಿ ಪ್ರಮುಖ ಸ್ಥಾನ ಪಡೆದುಕೊಂಡಿವೆ; ಇದಕ್ಕೆ ಉತ್ತಮ ಗುಣಮಟ್ಟದ ಸೈಫರ್ನ ಬಳಕೆ ಅತ್ಯವಶ್ಯಕ (ಅಂದರೆ ವೇಗ ಮತ್ತು ಮೆಮೊರಿ ಅಥವಾ CPU ಸಾಮರ್ಥ್ಯದಂತಹ ಕೆಲವು ಸೌಕರ್ಯಗಳು). ಇದನ್ನು ಭೇದಿಸುವಾಗ ಯಾವುದೇ ಶಾಸ್ತ್ರೀಯ ಸೈಫರ್ಗೆ ಬೇಕಾಗುವುದಕ್ಕಿಂತ ಅಧಿಕ ಪ್ರಯತ್ನ ಬೇಕಾಗುತ್ತದೆ. ಪರಿಣಾಮವಾಗಿ ಆಕ್ರಮಣ ಮಾಡುವ (ಲಂಚಗಾರಿಕೆ, ಕನ್ನಹಾಕುವಿಕೆ, ಬೆದರಿಕೆ, ಚಿತ್ರಹಿಂಸೆ, ...) ಪರ್ಯಾಯ ವಿಧಾನಗಳು ಹೆಚ್ಚು ಆಕರ್ಷಿತಗೊಂಡವು.

ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದಲ್ಲಿ ವ್ಯಾಪಕ ಮುಕ್ತ ಶೈಕ್ಷಣಿಕ ಸಂಶೋಧನೆಯು ಹೆಚ್ಚೂಕಡಿಮೆ ಇತ್ತೀಚೆಗೆ ಅಂದರೆ 1970ರ ಮಧ್ಯಾವಧಿಯಲ್ಲಿ ಆರಂಭವಾಯಿತು. ಮಧ್ಯಯುಗದ ಕಾರ್ಯವು ವ್ಯವಸ್ಥಿತವಾಗಿಯೂ ಇರಲಿಲ್ಲ ಹಾಗೂ ಸಮಗ್ರವಾಗಿಯೂರಲಿಲ್ಲ. ಇವು ಕ್ರೂರಿಗಳಿಂದ ಪ್ರೇರಿತವಾಗಿ ಅಥವಾ ದೇಶಕ್ಕೆ ಅಥವಾ ಆಡಳಿತಾರೂಢರಿಗೆ ಅಪಾಯಕಾರಿಯಾಗಿದೆ ಎಂದು ಚರ್ಚ್ ಅಥವಾ ಇತರರ ಗಮನ ಸೆಳೆಯುವಂತಾಯಿತು. ಜೊಹಾನ್ಸ್ ಟ್ರಿತೆಮ್ಯುಸ್ನ ಎರಡು ಪುಸ್ತಕಗಳನ್ನು ರೋಮನ್ ಕ್ಯಾಥೊಲಿಕ್ ಚರ್ಚ್ ನಿಷೇದಿತ ಪುಸ್ತಕಗಳ ಪಟ್ಟಿಗೆ ಸೇರಿಸಿತು. ಇತ್ತೀಚಿನ ದಿನಗಳಲ್ಲಿ IBM ಉದ್ಯೋಗಿಗಳು ರೂಪಿಸಿದ ಕ್ರಮಾವಳಿಯು 'ಫೆಡೆರಲ್ (US) ಡೇಟಾ ಎನ್ಕ್ರಿಪ್ಶನ್ ಸ್ಟ್ಯಾಂಡರ್ಡ್' ಎಂದಾಯಿತು; ವೈಟ್ಫೀಲ್ಡ್ ಡಿಫ್ಫಿ ಮತ್ತು ಮಾರ್ಟಿನ್ ಹೆಲ್ಮ್ಯಾನ್ ಅವರ ಕೀ ಜೋಡಣೆ ಕ್ರಮಾವಳಿಯನ್ನು ಪ್ರಕಟಿಸಿದರು[೮]; ಹಾಗೂ RSA ಕ್ರಮಾವಳಿಯು ಮಾರ್ಟಿನ್ ಗಾರ್ಡ್ನರ್ನ ಸೈಂಟಿಫಿಕ್ ಅಮೇರಿಕನ್ ಅಂಕಣದಲ್ಲಿ ಪ್ರಕಟಿಸಲಾಯಿತು. ಆಗಿನಿಂದಲೂ ಕಂಪ್ಯೂಟರ್ ನೆಟ್ವರ್ಕ್ ಮತ್ತು ಬಹುಮಟ್ಟಿಗೆ ಕಂಪ್ಯೂಟರ್ ಭದ್ರತೆಗಾಗಿ ಗುಪ್ತ ಲಿಪಿಯ ಸಂಪರ್ಕ ವ್ಯವಸ್ಥೆ,ವ್ಯಾಪಕವಾಗಿ ಬಳಸುವ ಸಾಧನವಾಯಿತು. ಪೂರ್ಣಾಂಕಗಳ ಅಪವರ್ತನೀಕರಣ ಅಥವಾ ವಿಭಿನ್ನ ಕ್ರಮಾವಳಿ ಸಮಸ್ಯೆಗಳಂತಹ ಕೆಲವು ಗಣಿತ ಶಾಸ್ತ್ರೀಯ ತೊಂದರೆಗಳನ್ನು ಪರಿಹರಿಸಲು ಸಾಧ್ಯವಾಗದಾಗ ಮಾತ್ರ ಕೆಲವು ಆಧುನಿಕ ಗುಪ್ತ ಲಿಪಿ ಕೌಶಲಗಳು,ಅವುಗಳ ಕೀಗಳ ಗೋಪ್ಯತೆಯನ್ನು ಉಳಿಸಿಕೊಳ್ಳುತ್ತವೆ. ಆದ್ದರಿಂದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಮತ್ತು ಅಮೂರ್ತ ಗಣಿತಶಾಸ್ತ್ರಗಳ ನಡುವಿನ ಸಂಬಂಧ ಗಾಢ. ಗುಪ್ತ ಲಿಪಿ ತಂತ್ರವು ಸಂಪೂರ್ಣ ಸುರಕ್ಷಿತ ಎಂಬುದಕ್ಕೆ ಆಧಾರಗಳಿಲ್ಲ (ಆದರೆ ಒನ್-ಟೈಮ್ ಪ್ಯಾಡ್ ನೋಡಿ); ಹೆಚ್ಚೆಂದರೆ, ಪರಿಹರಿಸಲು ಕೆಲವು ಗಣಿತ ಶಾಸ್ತ್ರೀಯ ತೊಂದರೆಗಳು ಕ್ಲಿಷ್ಟವಾಗಿದ್ದರೆ ಅಥವಾ ಕಾರ್ಯಗತಗೊಳಿಸುವಿಕೆ ಅಥವಾ ಪ್ರಾಯೋಗಿಕ ಬಳಕೆಯ ಬಗ್ಗೆ ಊಹಿಸಿಕೊಂಡಿರುವುದು ಪೂರ್ಣಗೊಂಡರೆ ಕೆಲವು ಕೌಶಲಗಳು ಸುಭದ್ರವಾಗಿರುತ್ತವೆ ಎಂಬುದಕ್ಕೆ ನಿದರ್ಶನಗಳುಂಟು.

ಗುಪ್ತ ಲಿಪಿ ಕ್ರಮಾವಳಿ ಮತ್ತು ವ್ಯವಸ್ಥೆಯ ವಿನ್ಯಾಸಗಾರರು ಅವುಗಳನ್ನು ರೂಪಿಸುವಾಗ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಇತಿಹಾಸದ ಅರಿವಿನ ಜೊತೆ ಭವಿಷ್ಯದಲ್ಲಿ ಆಗಬಹುದಾದ ಆವಿಷ್ಕಾರಗಳನ್ನು ಸೂಕ್ಷ್ಮವಾಗಿ ಗಮನದಲ್ಲಿಟ್ಟುಕೊಳ್ಳುವುದು ಅಗತ್ಯ. ಉದಾಹರಣೆಗಾಗಿ, ಕಂಪ್ಯೂಟರ್ ಕಾರ್ಯ ಸಾಮರ್ಥ್ಯದಲ್ಲಿ ಆದ ನಿರಂತರ ಸುಧಾರಣೆ ವಿವೇಚನಾರಹಿತ ದಾಳಿಗಳ ಸಾಧ್ಯತೆಯನ್ನು ಹೆಚ್ಚಿಸಿತು, ಹಾಗಾಗಿ ಕೀ ಅಳತೆಗಳನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸುವಾಗ ಅದಕ್ಕೆ ಬೇಕಾಗುವ ಕೀ ಅಳತೆಗಳೂ ಸುಧಾರಣೆಯಾಗುತ್ತಿವೆ. ಪರಿಮಾಣ ಲೆಕ್ಕಾಚಾರದ ಪ್ರಬಲ ಪರಿಣಾಮಗಳನ್ನು ಗುಪ್ತಲಿಪಿಶಾಸ್ತ್ರದ ವ್ಯವಸ್ಥೆ ವಿನ್ಯಾಸಗಾರರು ಈಗಾಗಲೇ ಪರ್ಯಾಲೋಚಿಸಿದ್ದಾರೆ; ಸದ್ಯದಲ್ಲೇ ಆಗಲಿರುವ ಈ ಯಂತ್ರಗಳ ಸಣ್ಣ ಪ್ರಮಾಣದ ಕಾರ್ಯಗತಗೊಳಿಸುವಿಕೆಯು ಬರಿಯ ಊಹಾಪೋಹಕ್ಕಿಂತ ಇದರ ಮುನ್ನೆಚ್ಚರಿಕೆಯ ಜಾಗೃತಿ ಅಗತ್ಯವಾಗಿರುವಂತೆ ಕಾಣುತ್ತದೆ.[೯]

20ನೇ ಶತಮಾನದ ಆರಂಭದಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಪ್ರಧಾನವಾಗಿ ಭಾಷಾ ಶಾಸ್ತ್ರದ ಮತ್ತು ನಿಘಂಟು ರಚನಾ ಶಾಸ್ತ್ರದ ನಮೂನೆಗಳಿಗೆ ಸಂಬಂಧಪಟ್ಟಿತ್ತು. ನಂತರ ಆ ಪ್ರಾಧಾನ್ಯತೆಯು ಬದಲಾಯಿತು. ಈಗ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಮಾಹಿತಿ ಸಿದ್ಧಾಂತ, ಲೆಕ್ಕಾಚಾರದ ಸಂಕೀರ್ಣತೆ, ಅಂಕಿಅಂಶಗಳು, ಸಂಯೋಜನೆಗಳು(=ಕಾಂಬಿನೇಟರಿಕ್ಸ್), ಸಂಕ್ಷೇಪಿತ ಬೀಜಗಣಿತ, ಸಂಖ್ಯಾ ಸಿದ್ಧಾಂತ ಮತ್ತು ಬಹುಮಟ್ಟಿಗೆ ಪರಿಮಿತ ಗಣಿತಶಾಸ್ತ್ರ ಮೊದಲಾದ ಈ ಎಲ್ಲ ಅಂಶಗಳನ್ನು ಒಳಗೊಂಡಂತೆ ಗಣಿತವನ್ನು ಬೃಹತ್ಪ್ರಮಾಣದಲ್ಲಿ ಬಳಸಿಕೊಳ್ಳುತ್ತಿದೆ. ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಇಂಜಿನಿಯರಿಂಗ್ಕ್ಷೇತ್ರದ ಉಪವಿಭಾಗವೂ ಹೌದು, ಆದರೆ ಇದು ಕ್ರಿಯಾಶೀಲ, ಚತುರ ಹಾಗೂ ಹಾನಿಕರ ಪ್ರತಿರೋಧಿಗಳಿಗೆ ಸಂಬಂಧಪಟ್ಟಿರುವುದರಿಂದ (ಗುಪ್ತ ಲಿಪಿ ಇಂಜಿನಿಯರಿಂಗ್ ಮತ್ತು ಭದ್ರತೆ ಇಂಜಿನಿಯರಿಂಗ್ ನೋಡಿ) ಒಂದು ವಿಶಿಷ್ಟ ಶಾಖೆಯಾಗಿದೆ. ಅದೇ, ಇಂಜಿನಿಯರಿಂಗ್ನ ಇತರ ಪ್ರಕಾರಗಳು (ಉದಾ. ಸಿವಿಲ್ ಅಥವಾ ರಾಸಾಯನಿಕ ಇಂಜಿನಿಯರಿಂಗ್) ತಟಸ್ಥ ನೈಸರ್ಗಿಕ ಶಕ್ತಿಗಳಿಗೆ ಮಾತ್ರ ಸಂಬಂಧಿಸಿರುತ್ತವೆ. ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಸಮಸ್ಯೆಗಳು ಮತ್ತು ಕ್ವಾಂಟಮ್ ಭೌತವಿಜ್ಞಾನದ ನಡುವಿನ ಸಂಬಂಧವನ್ನು ಹೆಕ್ಕಿ ತೆಗೆಯುವ ಸಂಶೋಧನೆಗಳು ಸದ್ಯ ಚಾಲ್ತಿಯಲ್ಲಿದೆ. (ಕ್ವಾಂಟಮ್ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಮತ್ತು ಕ್ವಾಂಟಮ್ ಗಣಿತಶಾಸ್ತ್ರವನ್ನು ನೋಡಿ).

ಆಧುನಿಕ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ

ಬದಲಾಯಿಸಿಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಆಧುನಿಕ ಕ್ಷೇತ್ರವನ್ನು ಹಲವಾರು ರೀತಿಯ ಅಧ್ಯಯನಗಳನ್ನಾಗಿ ವಿಂಗಡಿಸಬಹುದು. ಪ್ರಮುಖವಾದವುಗಳನ್ನು ಇಲ್ಲಿ ಚರ್ಚಿಸಲಾಗಿದೆ; ಹೆಚ್ಚಿನದಕ್ಕಾಗಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ವಿಷಯಗಳನ್ನು ನೋಡಿ.

ಸಾಮ್ಯತೆಯ-ಕೀ ಬಳಸುವ ಗುಪ್ತ ಲಿಪಿ

ಬದಲಾಯಿಸಿಕಳುಹಿಸುವವರು ಮತ್ತು ಸ್ವೀಕರಿಸುವವರು ಇಬ್ಬರೂ ಒಂದೇ ಕೀಯನ್ನು (ಅಥವಾ ಅತಿವಿರಳವಾಗಿ, ಕೀಗಳು ಬೇರೆಬೇರೆಯಾಗಿದ್ದರೂ ಸುಲಭವಾಗಿ ಪರಿಹರಿಸುವ ರೀತಿಯಲ್ಲಿ ಪರಸ್ಪರ ಸಂಬಂಧ ಹೊಂದಿರುತ್ತವೆ) ಹಂಚಿಕೊಳ್ಳುವ ಗೂಢಲಿಪೀಕರಣದ ವಿಧಾನವನ್ನು ಸಾಮ್ಯತೆಯ-ಕೀ (=ಸಿಮ್ಮೆಟ್ರಿಕ್-ಕೀ) ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಎನ್ನುತ್ತಾರೆ. 1976ರ ಜೂನ್ವರೆಗೆ ಈ ಪ್ರಕಾರದ ಗುಪ್ತಲಿಪೀಕರಣ ಮಾತ್ರ ಜನತೆಗೆ ತಿಳಿದಿತ್ತು.[೮]

ಸಾಮ್ಯತೆಯ-ಕೀ ಸೈಫರ್ಗಳ ಆಧುನಿಕ ಅಧ್ಯಯನವು ಮುಖ್ಯವಾಗಿ ಬ್ಲಾಕ್ ಸೈಫರ್ಗಳು ಮತ್ತು ಸ್ಟ್ರೀಮ್ ಸೈಫರ್ಗಳ ಪರಿಶೋಧನೆಗೆ ಮತ್ತು ಅವುಗಳ ಅನ್ವಯಗಳಿಗೆ ಸಂಬಂಧಪಟ್ಟಿರುತ್ತದೆ. ಬ್ಲಾಕ್ ಸೈಫರ್ ಒಂದು ರೀತಿಯಲ್ಲಿ ಆಲ್ಬರ್ಟಿಯ ವಿವಿಧಾಕ್ಷರಗಳ ಸೈಫರ್ನ ಆಧುನಿಕ ಸಾಕಾರ ರೂಪವಾಗಿದೆ. ಬ್ಲಾಕ್ ಸೈಫರ್ಗಳು ಇನ್ಪುಟ್ ಆಗಿ ಒಂದು ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ ಬ್ಲಾಕ್ ಮತ್ತು ಒಂದು ಕೀಯನ್ನು ತೆಗೆದುಕೊಳ್ಳುತ್ತವೆ ಹಾಗೂ ಒಂದೇ ಗಾತ್ರದ ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ ಬ್ಲಾಕ್ ಅನ್ನು ಔಟ್ಪುಟ್ ಆಗಿ ನೀಡುತ್ತವೆ. ಸಂದೇಶಗಳು ಯಾವಾಗಲೂ ಹೆಚ್ಚೂಕಡಿಮೆ ಒಂದು ಬ್ಲಾಕ್ಗಿಂತ ಹೆಚ್ಚು ಉದ್ದವಾಗಿರುವುದರಿಂದ ಅನುಕ್ರಮ ಬ್ಲಾಕ್ಗಳನ್ನು ಒಂದುಗೂಡಿಸುವ ಕೆಲವು ವಿಧಾನಗಳು ಅವಶ್ಯಕ. ಹಲವಾರು ಅಭಿವೃದ್ದಿ ಹೊಂದಿವೆ; ಸುರಕ್ಷತೆಯ ದ್ಋಷ್ಟಿಯಿಂದ ಕೆಲವು ಯಾವುದಾದರೊಂದು ಅಂಶದಲ್ಲಿ ಮತ್ತೊಂದಕ್ಕಿಂತ ಉತ್ತಮವಾಗಿದೆ. ಹಾಗೂ ಗುಪ್ತ ಲಿಪಿ ವ್ಯವಸ್ಥೆಯ ಬ್ಲಾಕ್ ಸೈಫರ್ನ್ನು ಬಳಸುವಾಗ ಈ ಕಾರ್ಯಾಚರಣೆಯ ವಿಧಾನಗಳನ್ನು ಜಾಗರೂಕತೆಯಿಂದ ಗಮನಿಸಬೇಕು.

ಡೇಟಾ ಎನ್ಕ್ರಿಪ್ಶನ್ ಸ್ಟ್ಯಾಂಡರ್ಡ್ (DES) ಮತ್ತು ಆಡ್ವಾನ್ಸ್ಡ್ ಎನ್ಕ್ರಿಪ್ಶನ್ ಸ್ಟ್ಯಾಂಡರ್ಡ್ (AES) ಮೊದಲಾದವುಗಳು ಸೈಫರ್ ವಿನ್ಯಾಸಗಳು. ಇವು US ಸರಕಾರದಿಂದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಮಾನಕಗಳ ಮಾನ್ಯತೆ ಪಡೆದಿವೆ. (AESನ ಅಂಗೀಕರಿಸಿದ ನಂತರ DESನ ವಿನ್ಯಾಸವನ್ನು ಅಂತಿಮವಾಗಿ ಹಿಂಪಡೆಯಲಾಯಿತು.).[೧೦] ಅಧಿಕೃತ ಮಾನಕವಾಗಿ ಅದು ಸಲ್ಲದಿದ್ದುದರಿಂದ, DES (ವಿಶೇಷವಾಗಿ ಅಣಗೀಕ್ಋತಗೊಂಡ ಮತ್ತು ಹೆಚ್ಚು ಸುಭದ್ರವಾದ ಟ್ರಿಪಲ್-DES ರೂಪಾಂತರ) ಹೆಚ್ಚು ಜನಪ್ರಿಯವಾಯಿತು. DESನ್ನು ATM ಗೂಢಲಿಪೀಕರಣ[೧೧] ದಿಂದ ಹಿಡಿದು ಇ-ಮೇಲ್ ಗೌಪ್ಯತೆ[೧೨] ವರೆಗಿನ ವಿವಿಧ ಅನ್ವಯಗಳ ಮತ್ತು ಸುರಕ್ಷಿತ ರಿಮೋಟ್ ಪ್ರವೇಶದವರೆಗೂ ಇದರ ಬಳಕೆಯನ್ನು ವಿಸ್ತರಿಸಲಾಗಿದೆ.[೧೩] ಗುಣಮಟ್ಟದಲ್ಲಿ ಗಮನಾರ್ಹ ವ್ಯತ್ಯಾಸಗಳೊಂದಿಗೆ ಇತರ ಅನೇಕ ಬ್ಲಾಕ್ ಸೈಫರ್ಗಳು ರೂಪಿತವಾಗಿ ಬಿಡುಗಡೆಗೊಂಡವು. ಇದರಲ್ಲಿ ಅನೇಕವು ಸಂಪೂರ್ಣವಾಗಿ ಶಿಥಿಲಗೊಂಡಿವೆ. ಬ್ಲಾಕ್ ಸೈಫರ್ ವಿಭಾಗ ಗಮನಿಸಿ.[೯][೧೪]

'ಬ್ಲಾಕ್' ಪ್ರಕಾರಕ್ಕೆ ಭಿನ್ನವಾಗಿ ಸ್ಟ್ರೀಮ್ ಸೈಫರ್ಗಳು ಅನಿಯಂತ್ರಿತವಾಗಿ ಕೀ ಘಟಕಗಳ ಉದ್ದ ಸಮೂಹವನ್ನು ರಚಿಸುತ್ತವೆ. ಅವು ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ಗೆ ಒನ್-ಟೈಮ್ ಪ್ಯಾಡ್ನಂತೆ ತುಂಡು-ತುಂಡಾಗಿ (=bit-by-bit) ಅಥವಾ ಅಕ್ಷರದಿಂದ ಅಕ್ಷರಕ್ಕೆ ಜತೆಯಾಗಿತ್ತವೆ. ಸ್ಟ್ರೀಮ್ ಸೈಫರ್ನಲ್ಲಿ, ಸೈಫರ್ ಕಾರ್ಯಮಾಡಿದ ಹಾಗೆ ಬದಲಾಗುವಂತೆ ಆಂತರಿಕ ಸ್ಥಿತಿಯನ್ನು ಆಧರಿಸಿ ಔಟ್ಪುಟ್ ಸ್ಟ್ರೀಮ್ ರಚನೆಯಾಗುತ್ತದೆ. ಆ ಆಂತರಿಕ ಸ್ಥಿತಿಯ ನಿರ್ಮಾಣಕ್ಕೆ ಆರಂಭದಲ್ಲಿ ಗೋಪ್ಯ ಕೀಯನ್ನು ಬಳಸಲಾಗುತ್ತದೆ. ಬಹುವ್ಯಾಪಕವಾಗಿ ಬಳಸುವ ಸ್ಟ್ರೀಮ್ ಸೈಫರ್ ಎಂದರೆ RC4; ವಿಭಾಗ:ಸ್ಟ್ರೀಮ್ ಸೈಫರ್ಗಳನ್ನು ಗಮನಿಸಿ.[೯] ಬ್ಲಾಕ್ ಸೈಫರ್ಗಳನ್ನು ಸ್ಟ್ರೀಮ್ ಸೈಫರ್ಗಳಾಗಿ ಬಳಸಬಹುದು; ಬ್ಲಾಕ್ ಸೈಫರ್ ಕಾರ್ಯಾಚರಣೆಯ ವಿಧಾನವನ್ನು ನೋಡಿ.

ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಹ್ಯಾಶ್ ಕ್ರಿಯೆಗಳು ಗುಪ್ತ ಲಿಪಿಶಾಸ್ತ್ರದ ಕ್ರಮಾವಳಿಯ ಮೂರನೇ ಪ್ರಕಾರಗಳು. ಅವು ಯಾವುದೇ ಪರಿಮಾಣದ ಸಂದೇಶವನ್ನು ಇನ್ಪುಟ್ ಆಗಿ ತೆಗೆದುಕೊಂಡು ಸಣ್ಣ, ನಿರ್ದಿಷ್ಟ ಉದ್ದದ ಹ್ಯಾಶ್ನ್ನು ಔಟ್ಪುಟ್ ಆಗಿ ನೀಡುತ್ತವೆ, ಇದನ್ನು ಡಿಜಿಟಲ್ ಸಹಿಯಲ್ಲಿ ಬಳಸಬಹುದು. ಉತ್ತಮ ಹ್ಯಾಶ್ ಕ್ರಿಯೆಗಳಿಗಾಗಿ ದಾಳಿಕಾರನು ಒಂದೇ ಹ್ಯಾಶ್ನ್ನು ಉತ್ಪತ್ತಿಮಾಡುವ ಎರಡು ಸಂದೇಶಗಳನ್ನು ಪಡೆಯಲಾರ. MD4 ಹೆಚ್ಚು ಬಳಸಲ್ಪಟ್ಟ ಹ್ಯಾಶ್ ಕ್ರಿಯೆ, ಇದು ಈಗ ಅಳಿದುಹೋಗಿದೆ; MD4ನ ಪ್ರಬಲ ರೂಪಾಂತರವಾದ MD5 ಸಹ ಬಹುವ್ಯಾಪಕವಾಗಿ ಉಪಯೋಗಿಸಲ್ಪಟ್ಟಿದೆ ಆದರೆ ಈಗ ಕಡಿಮೆ ಬಳಕೆಯಲ್ಲಿದೆ. U.S. ನ್ಯಾಶನಲ್ ಸೆಕ್ಯುರಿಟಿ ಏಜೆನ್ಸಿಯು MD5-ರೀತಿಯ ಹ್ಯಾಶ್ ಕ್ರಿಯೆಗಳ ಸುರಕ್ಷಿತ ಹ್ಯಾಶ್ ಕಾರ್ಯಾವಳಿ ಸರಣಿಯನ್ನು ಅಭಿವೃದ್ಧಿಗೊಳಿಸಿತು. SHA-0 ಎಂಬುದು ಏಜನ್ಸಿ ಹಿಂತೆಗೆದುಕೊಂಡ ಲೋಪವಿದ್ದ ಕ್ರಮಾವಳಿ. ಅಧಿಕ ಪರಿಣಾಮಕಾರಿಯಾಗಿ ಕಾರ್ಯಾಚರಣೆಗೆ ಬಂದ ಮತ್ತು MD5ಕ್ಕಿಂತ ಹೆಚ್ಚು ಸುರಕ್ಷಿತವಾದುದು SHA-1, ಆದರೆ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞರು ಇದರ ವಿರುದ್ಧದ ದಾಳಿಯನ್ನು ಗುರುತಿಸಿದರು. SHA-2 ವರ್ಗವು SHA-1ರಲ್ಲಿ ಅಭಿವೃದ್ಧಿಗೊಳ್ಳುತ್ತಿದೆ, ಆದರೆ ಇದುವರೆಗೆ ಹೆಚ್ಚು ಪರಿಣಾಮಕಾರಿಯಾಗಿಲ್ಲ ಮತ್ತು "NISTನ ಸಂಪೂರ್ಣ ಹ್ಯಾಶ್ ಕ್ರಮಾವಳಿ ಟೂಲ್ಕಿಟ್ನ ಪ್ರಬಲತೆಯನ್ನು ಮಹತ್ವಪೂರ್ಣವಾಗಿ ಸುಧಾರಿಸುವುದಕ್ಕಾಗಿ" ಹೊಸ ಮಾನಕವನ್ನು ಅಭಿವೃದ್ಧಿಪಡಿಸಲು ಸುರಕ್ಷತೆಯ ದೃಷ್ಟಿಯಿಂದ ಇದು "ಮುಂದಾಲೋಚನೆಯಿಂದ ಕೂಡಿದುದು" ಎಂದು U.S. ಪ್ರಮಾಣಿತ ಅಧಿಕಾರವು ಅಭಿಪ್ರಾಯ ಪಟ್ಟಿದೆ.[೧೫] ಹೀಗಾಗಿ ಹ್ಯಾಶ್ ಕ್ರಿಯೆ ವಿನ್ಯಾಸದಲ್ಲಿ ಪೈಪೋಟಿ ಮುಂದುವರಿಯುತ್ತಿದೆ ಹಾಗೂ 2012ರಲ್ಲಿ SHA-3 ಎಂಬ ಹೊಸ U.S. ರಾಷ್ಟ್ರೀಯ ಪ್ರಮಾಣಿತವನ್ನು ಸಾಧಿಸುವ ಉದ್ಧೇಶವನ್ನು ಹೊಂದಿದೆ.

ಮೆಸೇಜ್ ಅಥೆಂಟಿಕೇಶನ್ ಕೋಡ್ಗಳು (MACs) ಹೆಚ್ಚಾಗಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಹ್ಯಾಶ್ ಕ್ರಿಯೆಗಳಂತಿರುತ್ತವೆ ಆದರೆ ಇದರಲ್ಲಿ ಪಡೆಯುವಾಗ ಹ್ಯಾಶ್ ಮೌಲ್ಯವನ್ನು[೯] ದೃಢೀಕರಿಸಲು ರಹಸ್ಯ ಕೀಯನ್ನು ಬಳಸಲಾಗುತ್ತದೆ.

ಸಾರ್ವಜನಿಕ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ

ಬದಲಾಯಿಸಿಒಂದು ಸಂದೇಶ ಅಥವಾ ಸಂದೇಶಗಳ ಗುಂಪು ಬೇರೆಬೇರೆ ಕೀಗಳನ್ನು ಹೊಂದಿದ್ದರೂ ಹೊಂದಿಕೆಯಿರುವ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ವ್ಯವಸ್ಥೆಯು ಸಂದೇಶದ ಗುಪ್ತ ಲಿಪಿ ರಚನೆಗೆ ಮತ್ತು ಅದನ್ನು ಬಿಡಿಸಿ ಓದಲು ಒಂದೇ ಕೀಯನ್ನು ಬಳಸುತ್ತದೆ. ಹೊಂದಿಕೆಯಿರುವ ಸೈಫರ್ಗಳನ್ನು ಸುರಕ್ಷಿತವಾಗಿ ಬಳಸಲು ಕೀ ನಿರ್ವಹಣೆಯು ಅವಶ್ಯಕವಾಗಿರುವುದು ಇದರ ಪ್ರಮುಖ ಅನನುಕೂಲ. ಸಂವಹನ ನಡೆಸುವ ಪ್ರತಿಯೊಂದು ಭಿನ್ನ ಜೊತೆಯು ಬೇರೆ ಬೇರೆ ಕೀಯನ್ನು ಹಂಚಿಕೊಳ್ಳಬೇಕು ಹಾಗೂ ಬಹುಶಃ ಪ್ರತೀ ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ ಸಹ ವಿನಿಮಯಗೊಳ್ಳುತ್ತದೆ. ಅವಶ್ಯವಿರುವ ಕೀಗಳ ಸಂಖ್ಯೆಯು ನೆಟ್ವರ್ಕ್ ಸದಸ್ಯರ ಸಂಖ್ಯೆಯ ಎರಡರಷ್ಟು ಹೆಚ್ಚಾಗುತ್ತದೆ, ಹಾಗಾಗಿ ಅವುಗಳನ್ನು ಸರಿಯಾಗಿ ಮತ್ತು ಗೋಪ್ಯವಾಗಿಡಲು ಸಂಕೀರ್ಣ ಕೀ ನಿರ್ವಹಣೆಯ ವ್ಯವಸ್ಥೆಯ ಅಗತ್ಯವಿರುತ್ತದೆ. ಸಂವಹನ ನಡೆಸುವ ಎರಡು ಗುಂಪಿನ ಮಧ್ಯೆ ರಹಸ್ಯ ಕೀಯನ್ನು ಸುರಕ್ಷಿತವಾಗಿರಿಸಲು ಉಂಟಾಗುವ ತೊಂದರೆ ಏನೆಂದರೆ ಅವುಗಳ ನಡುವೆ ಸುಭದ್ರ ಚಾನೆಲ್ ಈಗಾಗಲೇ ಅಸ್ತಿತ್ವದಲ್ಲಿಲ್ಲದಿದ್ದಾಗ ಬೀಜ-ವೃಕ್ಷ ನ್ಯಾಯ ಸಮಸ್ಯೆಯನ್ನು ತೋರಿಸುತ್ತದೆ. ಇದು ವಾಸ್ತವಿಕ ಜಗತ್ತಿನಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಬಳಕೆದಾರರು ಎದುರಿಸುತ್ತಿರುವ ಪ್ರಮುಖ ಪ್ರಾಯೋಗಿಕ ಅಡಚಣೆಯಾಗಿದೆ.

1976ರ ಮಹತ್ವಪೂರ್ಣ ಸಂಶೋಧನೆಯಲ್ಲಿ ವೈಟ್ಫೀಲ್ಡ್ ಡಿಫ್ಫಿ ಮತ್ತು ಮಾರ್ಟಿನ್ ಹೆಲ್ಮಾನ್ ಸಾರ್ವಜನಿಕ-ಕೀ (ಸಾಮಾನ್ಯವಾಗಿ ಹೊಂದಿಕೆಯಿಲ್ಲದ ಕೀ ಎನ್ನುತ್ತಾರೆ) ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಬಗೆಗಿನ ಅಭಿಪ್ರಾಯವನ್ನು ಪ್ರಸ್ತಾಪಿಸಿದರು. ಅದರಲ್ಲಿ ಗಣಿತಶಾಸ್ತ್ರೀಯವಾಗಿ ಸಂಬಂಧಹೊಂದಿರುವ ಸಾರ್ವಜನಿಕ ಕೀ ಮತ್ತು ಖಾಸಗಿ ಕೀ ಎಂಬ ಎರಡು ಬೇರೆಬೇರೆ ಕೀಗಳನ್ನು ಬಳಸಿದ್ದರು.[೧೬] ಪರಸ್ಪರ ಸಂಬಂಧವನ್ನು ಹೊಂದಿದ್ದರೂ ಒಂದು ಕೀಯ ('ಖಾಸಗಿ ಕೀ') ಗಣನೆಯು ಮತ್ತೊಂದು ಕೀಗೆ ('ಸಾರ್ವಜನಿಕ ಕೀ') ಲೆಕ್ಕಾಚಾರ ಮಾಡಲು ಸಾಧ್ಯವಾಗಿಲ್ಲದ ರೀತಿಯಲ್ಲಿ ಸಾರ್ವಜನಿಕ ಕೀ ವ್ಯವಸ್ಥೆಯನ್ನು ರೂಪಿಸಲಾಗಿರುತ್ತದೆ. ಬದಲಿಗೆ ಎರಡೂ ಕೀಗಳನ್ನು ಗೌಪ್ಯವಾಗಿ ಅಂತರಸಂಬಂಧವಿರುವ ಜೊತೆಗಳಾಗಿ ರಚಿಸಲಾಗಿರುತ್ತದೆ.[೧೭] ಇತಿಹಾಸಕಾರ ಡೇವಿಡ್ ಕಾನ್ ಸಾರ್ವಜನಿಕ ಕೀ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವನ್ನು ಹೀಗೆಂದು ವಿವರಿಸಿದ್ದಾನೆ - "ಇದು ನವೋದಯದಲ್ಲಿ ವಿವಿಧಾಕ್ಷರಗಳ ಬದಲಿ ಬಳಸುವಿಕೆಯು ಹೊರಬಂದ ಕಾಲದಿಂದ ಇಂದಿನವರೆಗೆ ಕ್ಷೇತ್ರದಲ್ಲಾದ ಹೆಚ್ಚು ಕ್ರಾಂತಿಕಾರಕ ಹೊಸ ಆವಿಷ್ಕಾರವಾಗಿದೆ".[೧೮]

ಸಾರ್ವಜನಿಕ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ಸಾರ್ವಜನಿಕ ಕೀಯು ಮುಕ್ತ ವಿಂಗಡಣೆಗೆ ಒಳಗಾಗಬಹುದಾದರೂ, ಅದರ ಜೊತೆ ಖಾಸಗಿ ಕೀ ಮಾತ್ರ ರಹಸ್ಯವಾಗಿಯೇ ಉಳಿಯಬೇಕು. ಸಾರ್ವಜನಿಕ ಕೀ ಯನ್ನು ಗುಪ್ತ ಲಿಪಿ ರಚನೆಗೂ ಹಾಗೂ ಖಾಸಗಿ ಅಥವಾ ರಹಸ್ಯ ಕೀ ಯನ್ನು ಅದನ್ನು ಬಿಡಿಸಿ ಓದುವುದಕ್ಕೂ ಬಳಸಲಾಗುತ್ತದೆ. ಡಿಫ್ಫಿ-ಹೆಲ್ಮಾನ್ ಕೀ ವಿನಿಮಯ ಪ್ರೋಟೋಕಾಲ್ನ ನೆರವಿನಿಂದ ಸಾರ್ವಜನಿಕ ಕೀ ಗುಪ್ತ ಲಿಪಿಗಾರಿಕೆ ಸಾಧ್ಯ ಎಂಬುದನ್ನು ಡಿಫ್ಫಿ ಮತ್ತು ಹೆಲ್ಮಾನ್ ತೋರಿಸಿದರು.[೮]

1978ರಲ್ಲಿ ರೊನಾಲ್ಡ್ ರಿವೆಸ್ಟ್, ಆದಿ ಶಾಮಿರ್, ಮತ್ತು ಲೆನ್ ಅಡ್ಲೆಮ್ಯಾನ್ ಇವರು ಮತ್ತೊಂದು ಸಾರ್ವಜನಿಕ-ಕೀ ವ್ಯವಸ್ಥೆ RSAಅನ್ನು ಆವಿಷ್ಕಾರ ಮಾಡಿದರು.[೧೯]

ಸಾಮ್ಯವಿಲ್ಲದ ಕೀ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವನ್ನು ಜೇಮ್ಸ್ H. ಎಲ್ಲಿಸ್ನು ಬ್ರಿಟಿಷ್ ಇಂಟೆಲಿಜೆನ್ಸ್ ಆರ್ಗನೈಸೇಷನ್ GCHQನಲ್ಲಿ ಸೃಷ್ಟಿಸಿದನು ಎಂಬುದು 1997ರಲ್ಲಿ ಸಾರ್ವಜನಿಕರ ಗಮನಕ್ಕೆ ತರಲಾಯಿತು. ಡಿಫ್ಫಿ-ಹೆಲ್ಮಾನ್ ಮತ್ತು RSA ಕ್ರಮಾವಳಿಗಳೆರಡೂ ಅದಕ್ಕಿಂತ ಮೊದಲೇ 1970ರ ಆರಂಭದಲ್ಲಿ ಅಭಿವೃದ್ಧಿಗೊಂಡಿದ್ದವು (ಅನುಕ್ರಮವಾಗಿ ಮಾಲ್ಕೋಮ್ J. ವಿಲಿಯಮ್ಸನ್ ಮತ್ತು ಕ್ಲಿಫೋರ್ಡ್ ಕಾಕ್ಸ್ನಿಂದ).[೨೦]

ಉತ್ತಮ ದರ್ಜೆಯ ಸಾರ್ವಜನಿಕ-ಕೀ ಕ್ರಮಾವಳಿಯಾಗಿ ಡಿಫ್ಫಿ-ಹೆಲ್ಮಾನ್ ಮತ್ತು RSA ಕ್ರಮಾವಳಿಗಳು ಸಾರ್ವಜನಿಕರಿಗೆ ಗೊತ್ತಾದ ಮೊದಲಿನದು ಎಂದಾಗುವುದರ ಜೊತೆ ವ್ಯಾಪಕವಾಗಿ ಬಳಸಲ್ಪಟ್ಟವು. ಕ್ರಾಮರ್-ಶೌಪ್ ಗುಪ್ತ ಲಿಪಿ ವ್ಯವಸ್ಥೆ, ಎಲ್ಗಾಮಲ್ ಗೂಢಲಿಪೀಕರಣ, ಮತ್ತು ಅನೇಕ ಎಲಿಪ್ಟಿಕ್-ಕರ್ವ್ ತಂತ್ರಗಾರಿಕೆಉಳಿದವುಗಳಲ್ಲಿ ಸೇರಿದೆ. ವಿಭಾಗ:ಸಾಮ್ಯವಿಲ್ಲದ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ವ್ಯವಸ್ಥೆಯನ್ನು ಗಮನಿಸಿ.

ಗುಪ್ತ ಲಿಪಿಯೊಂದಿಗೆ ಸಾರ್ವಜನಿಕ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವನ್ನು ಡಿಜಿಟಲ್ ಸಹಿ ಕ್ರಮವನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಲೂ ಬಳಸುತ್ತಾರೆ. ಡಿಜಿಟಲ್ ಸಹಿಯು ಸಾಮಾನ್ಯ ಸಹಿಯ ಪ್ರತಿಬಿಂಬ; ಅವುಗಳೆರಡೂ ವಿಶಿಷ್ಟವಾಗಿರುತ್ತವೆ, ಬಳಕೆದಾರರಿಗೆ ರಚಿಸುವುದು ಸುಲಭ ಆದರೆ ಬೇರೆಯವರಿಗೆ ಖೋಟಾ ಸಹಿ ಸೃಷ್ಟಿಸಲು ಕಷ್ಟ. ಸಹಿ ಮಾಡಬೇಕಾದ ಸಂದೇಶಕ್ಕೆ ಡಿಜಿಟಲ್ ಸಹಿಗಳನ್ನು ಶಾಶ್ವತವಾಗಿ ಸೇರಿಸಿಡಬಹುದು; ನಂತರ ಅವುಗಳನ್ನು ಒಂದು ದಾಖಲೆಯಿಂದ ಮತ್ತೊಂದಕ್ಕೆ ಸರಿಸಲು ಸಾಧ್ಯವಿಲ್ಲ, ಯಾವುದೇ ರೀತಿಯ ಅಂಥ ಪ್ರಯತ್ನವನ್ನು ಪತ್ತೆ ಹಚ್ಚಬಹುದಾಗಿದೆ. ಡಿಜಿಟಲ್ ಸಹಿ ಕ್ರಮದಲ್ಲಿ ಎರಡು ಕ್ರಮಾವಳಿಗಳಿವೆ: ಒಂದು ಸಹಿ ಮಾಡುವುದಕ್ಕಾಗಿ , ಇದರಲ್ಲಿ ಸಂದೇಶವನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಲು ರಹಸ್ಯ ಕೀಯನ್ನು ಬಳಸಲಾಗುತ್ತದೆ (ಅಥವಾ ಸಂದೇಶದ ಹ್ಯಾಶ್ ಅಥವಾ ಎರಡನ್ನೂ), ಹಾಗೂ ಮತ್ತೊಂದು ಪರಿಶೀಲನೆ ಗಾಗಿ, ಇದರಲ್ಲಿ ಸಹಿಯ ಅಂಗೀಕಾರಾರ್ಹವೇ ಎಂಬುದನ್ನು ತಪಾಸಣೆ ಮಾಡಲು ತಾಳೆಯಾಗುವ ಸಾರ್ವಜನಿಕ ಕೀಯನ್ನು ಸಂದೇಶದೊಂದಿಗೆ ಉಪಯೋಗಿಸಲಾಗುತ್ತದೆ. RSA ಮತ್ತು DSA ಇವೆರಡೂ ಸಹಿ ಕ್ರಮಗಳು ಡಿಜಿಟಲ್ ಸಹಿ ಕ್ರಮಗಳು ಹೆಚ್ಚು ಜನಪ್ರಿಯ . ಡಿಜಿಟಲ್ ಸಹಿಗಳು ಸಾರ್ವಜನಿಕ ಕೀ ಆಧಾರರಚನೆಗಳ ಕಾರ್ಯಾಚರಣೆ ಮತ್ತು ಅನೇಕ ನೆಟ್ವರ್ಕ್ ಭದ್ರತಾ ಯೋಜನೆಯ (ಉದಾ SSL/TLS, ಹಲವಾರು VPNಗಳು ಇತ್ಯಾದಿ) ಕೇಂದ್ರವಾಗಿವೆ.[೧೪]

ಸಾರ್ವಜನಿಕ-ಕೀ ಕ್ರಮಾವಳಿಗಳು ಸಂಖ್ಯಾ ಸಿದ್ಧಾಂತದಂತಹ "ಕಷ್ಟ" ಸಮಸ್ಯೆಗಳ ಗಣಿತಶಾಸ್ತ್ರದ ಜಟಿಲತೆಯನ್ನು ಅಧರಿಸಿರುತ್ತವೆ. ಉದಾಹರಣೆಗಾಗಿ, RSA ಕ್ಲಿಷ್ಟತೆಯು ಪೂರ್ಣಾಂಕ ಅಪವರ್ತನೀಕರಣ ಸಮಸ್ಯೆಗೆ ಸಂಬಂಧಿಸಿದ್ದಾದರೆ, ಡಿಫ್ಫಿ-ಹೆಲ್ಮಾನ್ ಮತ್ತು DSA ವಿಭಿನ್ನ ಕ್ರಮಾವಳಿ ಸಮಸ್ಯೆಗಳಿಗೆ ಸಂಬಂಧಪಟ್ಟಿದೆ. ಇತ್ತೀಚೆಗೆ ಅಭಿವೃದ್ಧಿಗೊಂಡ ಎಲಿಪ್ಟಿಕ್ ಕರ್ವ್ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ದಲ್ಲಿ ಸುರಕ್ಷತೆಯು ಎಲಿಪ್ಟಿಕ್ ಕರ್ವ್ಗಳನ್ನೊಳಗೊಂಡ ಸಂಖ್ಯಾ ಸಿದ್ಧಾಂತದ ಸಮಸ್ಯೆಗಳನ್ನು ಆಧರಿಸಿದೆ. ಸಿದ್ಧಾಂತದಲ್ಲಿನ ತೊಂದರೆಗಳ ಕಷ್ಟದಿಂದಾಗಿ, ಹೆಚ್ಚಿನ ಸಾರ್ವಜನಿಕ-ಕೀ ಕ್ರಮಾವಳಿಗಳು ಮಾಡ್ಯುಲರ್ ಗುಣಾಕಾರ ಮತ್ತು ಘಾತಗಳಂತಹ ಕ್ರಿಯೆಗಳನ್ನು ಒಳಗೊಂಡಿವೆ. ಹೆಚ್ಚಿನ ಬ್ಲಾಕ್ ಸೈಫರ್ಗಳಲ್ಲಿ ಬಳಸುವ ಕೌಶಲಕ್ಕಿಂತ, ವಿಶೇಷವಾಗಿ ಕೀ ಗಾತ್ರಗಳಿಗಿಂತ, ಇವು ಇನ್ನೂ ಗಣನೀಯವಾಗಿ ದುಬಾರಿಯಾಗಿವೆ. ಪರಿಣಾಮವಾಗಿ ಸಾರ್ವಜನಿಕ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಗಳು ಸಾಮಾನ್ಯವಾಗಿ ಹೈಬ್ರಿಡ್ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಗಳಾಗಿವೆ. ಇದರಲ್ಲಿ ಸಂದೇಶಕ್ಕೆ ವೇಗದ ಹಾಗೂ ಉತ್ತಮ ಗುಣಮಟ್ಟದ ಹೊಂದಿಕೆಯಿರುವ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ಕ್ರಮಾವಳಿಯನ್ನು ಬಳಸಲಾಗುತ್ತದೆ, ಸಂಬಂಧಿಸಿದ ಸಾಮ್ಯತೆಯಿರುವ ಕೀಯನ್ನು ಸಂದೇಶದೊಂದಿಗೆ ಕಳುಹಿಸಲಾಗುತ್ತದೆ ಆದರೆ ಸಾರ್ವಜನಿಕ-ಕೀಯನ್ನು ಉಪಯೋಗಿಸಿಕೊಂಡು ಗುಪ್ತ ಲಿಪಿಯನ್ನು ಮಾಡಲಾಗುತ್ತದೆ. ಹಾಗೆಯೇ ಹೈಬ್ರಿಡ್ ಸಹಿ ಕ್ರಮವನ್ನೂ ಬಳಸಲಾಗುತ್ತದೆ, ಇದು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಹ್ಯಾಶ್ ಕ್ರಿಯೆಗಳನ್ನು ಒಳಗೊಂಡಿರುತ್ತದೆ ಹಾಗೂ ಉದ್ಭವಿಸುವ ಹ್ಯಾಶ್ ಮಾತ್ರ ಡಿಜಿಟಲ್ ಆಗಿ ಸಹಿಗೆ ಒಳಗಾಗುತ್ತದೆ.[೯]

ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆ

ಬದಲಾಯಿಸಿಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ವ್ಯವಸ್ಥೆಯಲ್ಲಿನ ಕೆಲವು ಲೋಪದೋಷ ಅಥವಾ ಅಸುರಕ್ಷತೆಯನ್ನು ಪತ್ತೆಹಚ್ಚಿ, ಆ ಮೂಲಕ ಅದನ್ನು ನಾಶಮಾಡುವುದಕ್ಕೆ ಅಥವಾ ಅಂಥ ದೋಷದಿಂದ ಮುಕ್ತವಾಗಿಸುವುದಕ್ಕೆ ಅವಕಾಶ ಕಲ್ಪಿಸುವುದು ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಯ ಉದ್ಧೇಶ.

ಪ್ರತಿಯೊಂದು ಗುಪ್ತ ಲಿಪಿ ವಿಧಾನವನ್ನು ಭೇದಿಸಬಹುದು ಎಂಬುದು ಸಾಮಾನ್ಯವಾಗಿ ತಿಳಿದಿರುವ ಒಂದು ತಪ್ಪು ಅಭಿಪ್ರಾಯ. ಬೆಲ್ ಲ್ಯಾಬ್ಸ್ನಲ್ಲಿನ ಕ್ಲೌಡೆ ಶಾನನ್ನ WWII ಕೆಲಸಗಳಿಗೆ ಸಂಬಂಧಪಟ್ಟಂತೆ, ಅವನು ಒನ್-ಟೈಮ್ ಪ್ಯಾಡ್ ಸೈಫರ್ನ್ನು ಭೇದಿಸಲಾಗದು, ಅದರಲ್ಲಿ ಬಳಸಿದ ಕೀ ಘಟಕಗಳು ಸರಿಯಾಗಿ ಗೊತ್ತುಗುರಿಯಿಲ್ಲದವುಗಳು, ಎಂದಿಗೂ ಮರುಬಳಕೆಯಾಗುವುದಿಲ್ಲ, ಅದನ್ನು ಎಲ್ಲಾ ಸಂಭವನೀಯ ದಾಳಿಕೋರರಿಂದ ರಹಸ್ಯವಾಗಿಡಲಾಗಿದೆ, ಮತ್ತು ಸಂದೇಶದ ಉದ್ದದಷ್ಟೆ ಅಥವಾ ಅದಕ್ಕಿಂತ ಹೆಚ್ಚು ಉದ್ದವನ್ನು ಗುಪ್ತ ಲಿಪಿಯು ಹೊಂದಿರುತ್ತದೆ ಎಂದು ಸಮರ್ಥಿಸಿದನು.[೨೧] ಒನ್-ಟೈಮ್ ಪ್ಯಾಡ್ ಅನ್ನು ಹೊರತುಪಡಿಸಿ ಹೆಚ್ಚಿನ ಸೈಫರ್ಗಳನ್ನು ವಿವೇಚನಾರಹಿತ ಶಕ್ತಿ ದಾಳಿಯ ಸಾಕಷ್ಟು ಗಣಿತಶಾಸ್ತ್ರೀಯ ಪ್ರಯತ್ನದಿಂದ ಭೇದಿಸಬಹುದು, ಆದರೆ ಸೈಫರ್ನ್ನು ಬಳಸಲು ಅವಶ್ಯಕವಾಗಿರುವ ಪ್ರಯತ್ನಕ್ಕೆ ಹೋಲಿಸಿದರೆ ಇದಕ್ಕೆ ಬೇಕಾಗುವ ಪ್ರಯತ್ನವು ಘಾತೀಯ ಪ್ರಮಾಣದಲ್ಲಿ ಕೀ ಗಾತ್ರವನ್ನು ಆಧರಿಸಿರುತ್ತದೆ. ಅಂತಹ ಸಂದರ್ಭಗಳಲ್ಲಿ, ಅವಶ್ಯಕವಿರುವ ಪ್ರಯತ್ನವು (ಶನನ್ನ ಮಾತುಗಳಲ್ಲಿ "ವರ್ಕ್ ಫಾಕ್ಟರ್") ಯಾವುದೇ ಎದುರಾಳಿಯ ಸಾಮರ್ಥ್ಯವನ್ನು ಮೀರಿಸುತ್ತದೆ ಎಂದು ಸಾಬೀತಾದರೆ ಪರಿಣಾಮಕಾರಿಯಾದ ಸುರಕ್ಷತೆಯನ್ನು ಸಾಧಿಸಬಹುದು. ಇದರರ್ಥ ಸೈಫರ್ನ್ನು ಭೇದಿಸುವ ಯಾವುದೇ ಫಲಕಾರಿ ವಿಧಾನವು (ಹೆಚ್ಚು ಸಮಯ ತೆಗೆದುಕೊಳ್ಳುವ ವಿವೇಚನಾರಹಿತ ಶಕ್ತಿ ಪ್ರಕಾರಕ್ಕೆ ವಿರೋಧ ವ್ಯಕ್ತವಾದುದರಿಂದ) ಇದುವರೆಗೂ ಕಂಡುಬಂದಿಲ್ಲ ಎಂದಾಗುತ್ತದೆ. ಇಂದಿನವರೆಗೆ ಅಂತಹ ಯಾವುದೇ ಕಾರ್ಯಸಾಧನೆ ಆಗದಿದ್ದುದರಿಂದ, ಒನ್-ಟೈಮ್-ಪ್ಯಾಡ್ ಮಾತ್ರ ತಾತ್ವಿಕವಾಗಿ ಭೇದಿಸಲಾಗದ ಸೈಫರ್ ಆಗಿ ಉಳಿದುಕೊಂಡಿದೆ.

ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ದಾಳಿಗಳಲ್ಲಿ ವ್ಯಾಪಕ ವೈವಿಧ್ಯತೆಯಿದೆ ಹಾಗೂ ಅವುಗಳನ್ನು ಹಲವಾರು ವಿಧದಲ್ಲಿ ವಿಂಗಡಿಸಬಹುದು. ಸಾಮಾನ್ಯ ಭಿನ್ನತೆಯು ದಾಳಿಕೋರನು ಏನು ತಿಳಿದುಕೊಂಡಿದ್ದಾನೆ ಮತ್ತು ಯಾವುದೆಲ್ಲ ಸಾಮರ್ಥ್ಯಗಳು ಲಭ್ಯ ಇವೆ ಎಂಬುದನ್ನು ಅವಲಂಬಿಸಿರುತ್ತದೆ. ಕೇವಲ-ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ ದಾಳಿಯಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞನು ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ಗೆ ಮಾತ್ರ ಪ್ರವೇಶಾವಕಾಶವನ್ನು ಹೊಂದಿರುತ್ತಾನೆ (ಉತ್ತಮ ಆಧುನಿಕ ಗುಪ್ತ ಲಿಪಿಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಗಳು ಕೇವಲ-ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ ದಾಳಿಗಳಿಗೆ ಪರಿಣಾಮಕಾರಿಯಾಗಿ ಪ್ರತಿರಕ್ಷಣೆಯನ್ನು ಒದಗಿಸುತ್ತವೆ). ತಿಳಿದ-ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ ದಾಳಿಯಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞನು ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ ಮತ್ತು ಅದಕ್ಕೆ ಅನುಗುಣವಾದ ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ಗೆ (ಅಥವಾ ಅಂತಹ ಅನೇಕ ಜೊತೆಗಳಿಗೆ) ಪ್ರವೇಶವನ್ನು ಹೊಂದಿರುತ್ತಾನೆ. ಆಯ್ದ-ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ ದಾಳಿಯಲ್ಲಿ, ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞನು ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ನ್ನು ಆರಿಸಬಹುದು ಮತ್ತು ಅದಕ್ಕೆ ಅನುಗುಣವಾದ ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ನ್ನು ತಿಳಿಯಬಹುದು (ಬಹುಶಃ ಹಲವು ಬಾರಿ); ಉದಾಹರಣೆ ಎಂದರೆ WWII ಸಂದರ್ಭದಲ್ಲಿ ಬ್ರಿಟಿಷರು ಬಳಸಿದ ಗಾರ್ಡನಿಂಗ್. ಅಂತಿಮವಾಗಿ, ಆಯ್ದ-ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ ದಾಳಿಯಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞನು ಸೈಫರ್ಟೆಕ್ಸ್ಟ್ಗಳನ್ನು ಆರಿಸಲು ಹಾಗೂ ಅದಕ್ಕೆ ಸರಿಹೊಂದುವ ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ನ್ನು ತಿಳಿಯಲು ಶಕ್ತನಾಗಿರಬಹುದು.[೯] ಅಗಾಧ ಪ್ರಮಾಣದ ತಪ್ಪುಗಳೂ ಮುಖ್ಯವಾದವುಗಳು (ಒಳಗೊಂಡ ಪ್ರೋಟೊಕಾಲ್ಗಳ ವಿನ್ಯಾಸ ಅಥವಾ ಬಳಕೆಯಲ್ಲಿನ ತಪ್ಪು; ಇದರ ಕೆಲವು ಐತಿಹಾಸಿಕ ಉದಾಹರಣೆಗಳಿಗಾಗಿ ಎನಿಗ್ಮಾದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವಿಶ್ಲೇಷಣೆಯನ್ನು ಗಮನಿಸಿ).

ನಿಖರವಾದ ಸೈಫರ್ನ ವಿರುದ್ಧದ ದಾಳಿಗಿಂತ ಹೆಚ್ಚು ಪರಿಣಾಮಕಾರಿಯಾದ, ಬ್ಲಾಕ್ ಸೈಫರ್ಗಳು ಅಥವಾ ಸ್ಟ್ರೀಮ್ ಸೈಫರ್ಗಳ ವಿರುದ್ಧದ ದಾಳಿಗಾಗಿ ಸಾಮ್ಯತೆಯಿರುವ-ಕೀ ಸೈಫರ್ಗಳ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವಿಶ್ಲೇಷಣೆಯು ಎದುರು ನೋಡುತ್ತಿರುತ್ತದೆ. ಉದಾಹರಣೆಗಾಗಿ, DES ವಿರುದ್ಧದ ಸಾಮಾನ್ಯ ವಿವೇಚನಾರಹಿತ ಶಕ್ತಿಯುತ ದಾಳಿಗೆ ಒಂದು ತಿಳಿದ ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ ಮತ್ತು 255 ಅಸಂಕೇತೀಕರಣಗಳ ಅವಶ್ಯಕತೆ ಇರುತ್ತದೆ. ಕೀಯ ಅನ್ವೇಷಣೆಯೂ ಕಂಡುಬರುವ ಉತ್ತಮ ಅವಕಾಶಗಳಿರುವ ಪಾಯಿಂಟ್ ಅನ್ನು ತಲುಪಲು ಇದು ಸಾಧ್ಯ ಕೀಗಳ ಸುಮಾರು ಅರ್ಧದಷ್ಟನ್ನು ಪ್ರಯತ್ನಿಸುತ್ತದೆ. ಆದರೆ ಇದು ಸಾಕಷ್ಟು ಸುಭದ್ರವಾದುದಲ್ಲ; DES ವಿರುದ್ಧದ ರೇಖಾತ್ಮಕ ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆ ದಾಳಿಗೆ 243 ತಿಳಿದ ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ಗಳು ಮತ್ತು ಸುಮಾರು 243 DES ಕ್ರಿಯೆಯಗಳ ಅವಶ್ಯಕತೆ ಇರುತ್ತದೆ.[೨೨] ವಿವೇಚನಾರಹಿತ ಶಕ್ತಿಯುತ ದಾಳಿಗಳಲ್ಲಿ ಇದು ಒಂದು ಗಮನಾರ್ಹ ಸುಧಾರಣೆಯಾಗಿದೆ.

ಸಾರ್ವಜನಿಕ-ಕೀ ಕ್ರಮಾವಳಿಗಳು ಅನೇಕ ಸಮಸ್ಯೆಗಳ ಗಣಿತಶಾಸ್ತ್ರೀಯ ಕ್ಲಿಷ್ಟತೆಯನ್ನು ಆಧರಿಸಿರುತ್ತವೆ. ಇದರಲ್ಲಿ ಹೆಚ್ಚು ಪ್ರಮುಖವಾದುದು ಪೂರ್ಣಾಂಕ ಅಪವರ್ತನೀಕರಣ (ಉದಾ. RSA ಕ್ರಮಾವಳಿಯು ಪೂರ್ಣಾಂಕ ಅಪವರ್ತನಕ್ಕೆ ಸಂಬಂಧಪಟ್ಟ ಸಮಸ್ಯೆಯನ್ನು ಹೊಂದಿರುತ್ತದೆ) ಹಾಗೂ ವಿಭಿನ್ನ ಕ್ರಮಾವಳಿ ತೊಂದರೆಯೂ ಮುಖ್ಯವಾದುದು. ಹೆಚ್ಚಿನ ಸಾರ್ವಜನಿಕ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಯು ಈ ಗಣಿತಶಾಸ್ತ್ರೀಯ ಸಮಸ್ಯೆಗಳನ್ನು ಪರಿಹರಿಸುವುದಕ್ಕಾಗಿ ಸಂಖ್ಯಾತ್ಮಕ ಕ್ರಮಾವಳಿಗೆ ಸಂಬಂಧಿಸಿರುತ್ತದೆ, ಇನ್ನು ಕೆಲವು ಕಾರ್ಯಕಾರಿಯಾಗಿವೆ (ಅಂದರೆ ಪ್ರಾಯೋಗಿಕ ಸಮಯದಲ್ಲಿ). ಉದಾಹರಣೆಗಾಗಿ, ವಿಭಿನ್ನ ಕ್ರಮಾವಳಿಯ ಎಲಿಪ್ಟಿಕ್ ಕರ್ವ್-ಆಧರಿತ ರೂಪವನ್ನು ಪರಿಹರಿಸುವುದಕ್ಕೆ ಬಳಕೆಯಲ್ಲಿರುವ ಕ್ರಮಾವಳಿಗಳು ಹೆಚ್ಚು ಅಥವಾ ಕಡಿಮೆ ಗಾತ್ರದ ಸಮಸ್ಯೆಗಳನ್ನು ಪರಿಹರಿಸಲು, ಅಪವರ್ತನ ಮಾಡುವುದಕ್ಕೆ ಹೆಸರುವಾಸಿಯಾದ ಕ್ರಮಾವಳಿಗಿಂತ ಅಧಿಕ ಸಮಯ ತೆಗೆದುಕೊಳ್ಳುತ್ತವೆ. ದಾಳಿ ಪ್ರತಿರೋಧಕದ ಸಮಾನ ಶಕ್ತಿಯನ್ನು ಪಡೆಯಲು ಅಪವರ್ತನ-ಆಧರಿತ ಗುಪ್ತ ಲಿಪಿಯ ತಂತ್ರಗಳು ಎಲಿಪ್ಟಿಕ್ ಕರ್ವ್ ಕೌಶಲಗಳಿಗಿಂತ ದೊಡ್ಡ ಗಾತ್ರದ ಕೀಗಳನ್ನು ಬಳಸಬೇಕು. ಈ ಕಾರಣಕ್ಕಾಗಿ, 1990ರ ಮಧ್ಯಂತರದಲ್ಲಿ ಸೃಷ್ಟಿಯಾದ ಎಲಿಪ್ಟಿಕ್ ಕರ್ವ್ಗಳನ್ನು ಆಧರಿಸಿದ ಸಾರ್ವಜನಿಕ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯು ಇಂದಿನವರೆಗೂ ಹೆಚ್ಚು ಜನಪ್ರಿಯವಾಗಿದೆ.

ಕೆಲವು ಶುದ್ಧ ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಗಳು ತಮ್ಮ ಕ್ರಮಾವಳಿಗಳಲ್ಲೇ ನ್ಯೂನತೆಗಳನ್ನು ಹೊಂದಿರುತ್ತವೆ. ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯ ಮೇಲಿನ ಇತರ ದಾಳಿಗಳು ನೈಜ ಸಾಧನಗಳಲ್ಲಿ ಕ್ರಮಾವಳಿಗಳ ನಿಜವಾದ ಬಳಕೆಯನ್ನು ಆಧರಿಸಿರುತ್ತವೆ, ಇವನ್ನು ಸೈಡ್-ಚಾನೆಲ್ ದಾಳಿಗಳು ಎನ್ನುತ್ತಾರೆ. ಅನೇಕ ಪ್ಲೇನ್ಟೆಕ್ಸ್ಟ್ಗಳನ್ನು ಗೂಢಲಿಪೀಕರಿಸಲು ಅಥವಾ ಪಾಸ್ವರ್ಡ್ನಲ್ಲಿನ ಅಥವಾ PIN ಅಕ್ಷರದಲ್ಲಿನ ದೋಷವನ್ನು ವರದಿ ಮಾಡಲು ಸಾಧನವು ತೆಗೆದುಕೊಳ್ಳುವ ಸಮಯದ ಪರಿಮಾಣಕ್ಕೆ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞನು ಪ್ರವೇಶಾವಕಾಶವನ್ನು ಹೊಂದಿದ್ದರೆ, ವಿಶ್ಲೇಷಣೆಗೆ ಪ್ರತಿರೋಧಿಸುವ ಸೈಫರ್ ಅನ್ನು ಭೇದಿಸಲು ಅವನು ಕಾಲಯೋಜನೆಯ ದಾಳಿ ಯನ್ನು ಬಳಸಲು ಇಳಿಯುತ್ತಾನೆ. ದಾಳಿಕೋರನು ಮೌಲ್ಯಯುತ ಮಾಹಿತಿಯನ್ನು ಪಡೆಯಲು ಸಂದೇಶಗಳ ನಮೂನೆ ಮತ್ತು ಗಾತ್ರವನ್ನೂ ತಿಳಿಯಬಹುದು; ಇದನ್ನು ಟ್ರಾಫಿಕ್ ವಿಶ್ಲೇಷಣೆ ಎನ್ನುತ್ತಾರೆ, ಹಾಗೂ ವಿರೋಧಿಗಳನ್ನು ಎಚ್ಚರಿಸಲು ಇದು ಬಲುಪಯೋಗಿ.[೨೩] ತೀರ ಕಳಪೆ ನಿರ್ವಹಣೆಯು ಅಂದರೆ ಗುಪ್ತ ಲಿಪಿ ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ಅತೀ ಕಿರಿದಾದ ಕೀಗಳನ್ನು ಬಳಸುವಂಥ ಕ್ರಮ ಇತರ ಯಾವ ವರ್ಚಸ್ಸನ್ನೂ ಗಮನಿಸದೇ ವ್ಯವಸ್ಥೆಯನ್ನು ಘಾಸಿಗೊಳಿಸಬಹುದು. ಸಾಮಾಜಿಕ ಇಂಜಿನಿಯರಿಂಗ್ ಹಾಗೂ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ಕಾರ್ಯ ನಿರ್ವಹಿಸುವ ಸಬ್ಬಂದಿ ಅಥವಾ ಅವರು ನಿರ್ವಹಿಸುವ ಸಂದೇಶಗಳ ವಿರುದ್ಧದ ಇತರ ದಾಳಿಗಳು (ಉದಾ. ಲಂಚಗಾರಿಕೆ, ಸುಲಿಗೆ, ಬೆದರಿಕೆ ಹಾಕಿ ವಸೂಲಿ ಮಾಡುವುದು, ಗೂಢಚರ್ಯೆ, ಚಿತ್ರಹಿಂಸೆ, ...) ಎಲ್ಲಕ್ಕಿಂತ ಹೆಚ್ಚು ಪರಿಣಾಮಕಾರಿ ದಾಳಿಗಳಾಗಿರಬಹುದು.

ಗುಪ್ತ ಲಿಪಿಯ ಪ್ರಾಚೀನತೆ

ಬದಲಾಯಿಸಿಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಹೆಚ್ಚಿನ ಸೈದ್ಧಾಂತಿಕ ಕೆಲಸಗಳು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಮೂಲಪದಗಳು - ಮೂಲ ಗುಪ್ತ ಲಿಪಿಯ ಗುಣಲಕ್ಷಣಗಳಿರುವ ಕ್ರಮಾವಳಿಗಳು - ಹಾಗೂ ಇತರ ಸಮಸ್ಯೆಗಳೊಂದಿಗೆ ಅವುಗಳ ಸಂಬಂಧ ಮೊದಲಾದವುಗಳನ್ನು ಕುರಿತದ್ದಾಗಿದೆ. ಸಂಕೀರ್ಣ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಸಾಧನಗಳ ರಚನೆಗೆ ಈ ಮೂಲಪದಗಳು ನೆರವಾದವು. ಅಧಿಕ ಸಂಕೀರ್ಣ ಸಾಧನಗಳಾದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆ ಅಥವಾ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಪ್ರೋಟೊಕಾಲ್ ಗಳನ್ನು ಅಭಿವೃದ್ಧಿಪಡಿಸಲು ಈ ಆರಭದಲ್ಲಿ ಬಳಸಲಾದ ಮೂಲಭೂತ ಗುಣಲಕ್ಷಣಗಳನ್ನು ಒದಗಿಸಿವೆ. ಇದು ಒಂದು ಅಥವಾ ಅದಕ್ಕಿಂತ ಹೆಚ್ಚಿನ ಉತ್ತಮ-ಗುಣಮಟ್ಟದ ಸುರಕ್ಷತೆ ಗುಣಲಕ್ಷಣಗಳ ಖಾತರಿ ಕೊಡುತ್ತದೆ. ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಉಗಮ ಮತ್ತು ವಿಕಸಿತ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯ ನಡುವೆ ಗೆರೆ ಎಳೆದು ಪ್ರತ್ಯೇಕಿಸುವುದು ಅಸಾಧ್ಯ. ಉದಾಹರಣೆಗಾಗಿ, RSA ಕ್ರಮಾವಳಿಯನ್ನು ಕೆಲವೊಮ್ಮೆ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯಾಗಿ ಮತ್ತೆ ಕೆಲವೊಮ್ಮೆ ಮೂಲಪದವಾಗಿ ಪರಿಗಣಿಸಲಾಗುತ್ತದೆ. ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಮೂಲಪದಗಳಿಗೆ ಮಾದರಿ ಉದಾಹರಣೆಗಳೆಂದರೆ - ಸ್ಯೂಡೊರ್ಯಾಂಡಮ್ ಕ್ರಿಯೆಗಳು, ಏಕ ಮುಖೀ ಕ್ರಿಯೆ(=ಒನ್-ವೇ ಕ್ರಿಯೆಗಳು), ಇತ್ಯಾದಿ.

ಗುಪ್ತ ವ್ಯವಸ್ಥೆಗಳು

ಬದಲಾಯಿಸಿಅತಿ ಜಟಿಲವಾದ ಕ್ರಮಾವಳಿಯನ್ನು ಅಭಿವೃದ್ಧಿಪಡಿಸಲು ಒಂದು ಅಥವಾ ಅದಕ್ಕಿಂತ ಹೆಚ್ಚು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಅಥವಾ ಗುಪ್ತ ಶಾಸ್ತ್ರದ ಮೂಲಪದಗಳನ್ನು ಬಳಸಿದರೆ ಅದನ್ನು ಗುಪ್ತ ವ್ಯವಸ್ಥೆ ಅಥವಾ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆ ಎನ್ನುತ್ತಾರೆ. ಗುಪ್ತ ವ್ಯವಸ್ಥೆಗಳನ್ನು (ಉದಾ. ಎಲ್-ಗಮಾಲ್ ಗೂಢಲಿಪೀಕರಣ) ಕೆಲವು ಸುರಕ್ಷಿತ ಗುಣಲಕ್ಷಣಗಳಿರುವ (ಉದಾ. ರ್ಯಾಂಡಮ್ ಒರಾಕಲ್ ಮಾದರಿಯಲ್ಲಿನ CPA ಸುರಕ್ಷತೆ) ನಿರ್ದಿಷ್ಟ ಕಾರ್ಯವನ್ನು (ಉದಾ. ಸಾರ್ವಜನಿಕ ಕೀ ಗೂಢಲಿಪೀಕರಣ) ಒದಗಿಸಲು ರೂಪಿಸಲಾಗಿದೆ. ಗುಪ್ತ ವ್ಯವಸ್ಥೆಗಳು, ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಭದ್ರತಾ ಗುಣದ ಮೂಲಪದಗಳಿಗೆ ಆಧಾರವಾಗಿರುವ ಗುಣಲಕ್ಷಣಗಳನ್ನು ಬಳಸಿಕೊಂಡು ವ್ಯವಸ್ಥೆಯನ್ನು ಬೆಂಬಲಿಸುತ್ತವೆ. ಮೂಲಪದಗಳು ಮತ್ತು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯ ನಡುವಿನ ಪ್ರತ್ಯೇಕಿಸುವಿಕೆಯು ಕಷ್ಟಸಾಧ್ಯವಾದುದರಿಂದ, ಇನ್ನೂ ಹೆಚ್ಚಿನ ಮೂಲಪದಗಳನ್ನು ಸಂಯೋಜನೆಯಿಂದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯ ಅತ್ಯಾಧುನಿಕವೂ ಮತ್ತು ಸಂಕೀರ್ಣವೂ ಆದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯನ್ನು ಪಡೆಯಬಹುದು. ಹಲವು ಸಂದರ್ಭಗಳಲ್ಲಿ, ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯ ರಚನೆಯು, ಸ್ಥಳದಲ್ಲಿರುವ (ಉದಾ. ಸುಭದ್ರ ಸಂದೇಶವನ್ನು ಕಳುಹಿಸುವವರ ಮತ್ತು ಅದನ್ನು ಸ್ವೀಕರಿಸುವವರ ಮಧ್ಯೆ) ಅಥವಾ ಎಲ್ಲಾ ಕಾಲದಲ್ಲಿರುವ (ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರೀಯವಾಗಿ ಸುರಕ್ಷಿತವಾಗಿರುವ ಬ್ಯಾಕಪ್ ದತ್ತಾಂಶ) ಎರಡು ಅಥವಾ ಅದಕ್ಕಿಂತ ಹೆಚ್ಚಿನ ವಿಭಾಗಗಳೊಂದಿಗೆ ಹೋಗಿ-ಬರುವ ಸಂವಹನವನ್ನು ಒಳಗೊಂಡಿರುತ್ತದೆ. ಅಂತಹ ಗುಪ್ತ ವ್ಯವಸ್ಥೆಯನ್ನು ಕೆಲವೊಮ್ಮೆ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಪ್ರೋಟೊಕಾಲ್ಗಳು ಎನ್ನುತ್ತಾರೆ.

ಬಹುಪ್ರಸಿದ್ಧವಾದ ಕೆಲವು ಗುಪ್ತ ವ್ಯವಸ್ಥೆಗಳೆಂದರೆ - RSA ಗೂಢಲಿಪೀಕರಣ, ಸ್ಕ್ನೋರ್ ಸಹಿ, El-Gamal ಗೂಢಲಿಪೀಕರಣ, PGP ಇತ್ಯಾದಿ. ಎಲೆಕ್ಟ್ರಾನಿಕ್ ನಗದು[೨೪] ವ್ಯವಸ್ಥೆ, ಸಹಿಗೌಪ್ಯತಾ ವ್ಯವಸ್ಥೆ ಮೊದಲಾದವುಗಳು ಹೆಚ್ಚು ಜಟಿಲ ಗುಪ್ತ ವ್ಯವಸ್ಥೆಗಳು. ಕೆಲವು 'ತಾತ್ವಿಕ' ಗುಪ್ತ ವ್ಯವಸ್ಥೆಗಳಲ್ಲಿ - ರಹಸ್ಯ ಹಂಚಿಕೊಳ್ಳುವುದೂ ಒಂದು[೨೫][೨೬] ವ್ಯವಸ್ಥೆಯಾದ ಪರಸ್ಪರ ಪ್ರಭಾವಬೀರುವ ಸಾಕ್ಷ್ಯ ವ್ಯವಸ್ಥೆ[೨೭] (ಜೀರೊ-ನಾಲೆಡ್ಜ್ ಪ್ರೂಫ್ನಂತಹ[೨೮]).

ಇತ್ತೀಚಿನವರೆಗೆ, ಹೆಚ್ಚಿನ ಗುಪ್ತ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯ ಬಹುಪಾಲು ಸುರಕ್ಷಿತ ಗುಣಲಕ್ಷಣಗಳನ್ನು ಪ್ರಾಯೋಗಿಕ ತಂತ್ರಗಳನ್ನು ಅಥವಾ ತಾತ್ಕಾಲಿಕ ತಾರ್ಕಿಕ ವಿಧಾನವನ್ನು ಬಳಸಿಕೊಂಡು ಮಾಡಿ ತೋರಿಸಲಾಗಿದೆ. ಗುಪ್ತ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯ ಸುರಕ್ಷತೆಯನ್ನು ಸ್ಥಾಪಿಸುವುದಕ್ಕಾಗಿ ಮೂಲಭೂತ ತಂತ್ರಗಳನ್ನು ಅಭಿವೃದ್ಧಿಪಡಿಸಲು ಇತ್ತೀಚೆಗೆ ಗಣನೀಯ ಪ್ರಯತ್ನ ನಡೆಯುತ್ತಿದೆ; ಇದನ್ನು ಸಾಮಾನ್ಯವಾಗಿ ಸಮರ್ಥನೀಯ ಸುರಕ್ಷತೆ ಎನ್ನಲಾಗಿದೆ. ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಯನ್ನು ಬಿಡಿಸಿ ಓದಲು ಗಣಿತಶಾಸ್ತ್ರೀಯ ಸಮಸ್ಯೆಗಳ ಬಗ್ಗೆ ತಿಣುಕಾಟ ನಡೆಸುವಂತೆ ಉದ್ದೇಶಿಸಲಾಗಿರುವುದನ್ನೇ ಸಮರ್ಥನೀಯ ಸುರಕ್ಷತೆ ಎನ್ನಲಾಗಿದೆ.ಗುಪ್ತ ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ತೂರಬೇಕೆಂದು ಬಯಸುವಾತ ಈ ಎಲ್ಲ ಕಷ್ಟಗಳನ್ನೂ ದಾಟ ಬೇಕಾದಂಥ ವ್ಯವಸ್ಥೆ ಸಮರ್ಥನೀಯ ಸುರಕ್ಷತೆ ಒದಗಿಸುತ್ತದೆ.

ಸಾಫ್ಟ್ವೇರ್ ಅನ್ವಯಗಳಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವನ್ನು ಹೇಗೆ ಉತ್ತಮವಾಗಿ ಕಾರ್ಯಗತಗೊಳಿಸುವುದು ಹಾಗೂ ಸಂಯೋಜಿಸುವುದು ಎಂಬುದರ ಬಗೆಗಿನ ಅಧ್ಯಯನವೇ ಒಂದು ವಿಭಿನ್ನ ಕ್ಷೇತ್ರ. ಗಮನಿಸಿ: ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಇಂಜಿನಿಯರಿಂಗ್ ಮತ್ತು ಸುರಕ್ಷತೆ ಇಂಜಿನಿಯರಿಂಗ್.

ಕಾಯಿದೆಯಲ್ಲಿನ ವಿವಾದಾಂಶಗಳು

ಬದಲಾಯಿಸಿನಿಷೇಧಗಳು

ಬದಲಾಯಿಸಿಗೂಢಚರ್ಯೆಯಲ್ಲಿ ನಿರತರಾದವರಿಗೆ ಮತ್ತು ಕಾನೂನು ಜಾರೀ ಮಾಡುವವರಿಗೆ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಬಹು ಹಿಂದಿನಿಂದಲೂ ಆಸಕ್ತಿದಾಯಕ ಕ್ಷೇತ್ರವಾಗಿದೆ. ವಾಸ್ತವವಾಗಿ ರಹಸ್ಯ ಸಂವಹನ ನಡೆಸುವುದು ಅಪರಾಧ ಅಥವಾ ದೇಶದ್ರೋಹದಲ್ಲಿ ತೊಡಗಿರುವ ದುಷ್ಕೃತ್ಯವೇ ಆಗಿರಬಹುದು; ಯಾರ ಸಂವಹನವು ತನಿಖೆಗೆ ಮುಕ್ತವಾಗಿರುತ್ತದೋ ಅಂಥವರು ಮೇಲೆ ಹೇಳಿದ ಕೆಲಸದಲ್ಲಿ ನಿರತರಾಗಿರುವ ಸಂಭವ ವಿರಳ. ಖಾಸಗಿ ಸಂಗತಿಗಳನ್ನು ಉಳಿಸಿಕೊಳ್ಳುವಲ್ಲಿ, ಹಾಗೂ ನಿಷೇಧದಿಂದ ಉದ್ಭವಿಸುವ ಖಾಸಗಿ ವಿಚಾರದ ಇಳಿಕೆ - ಇವುಗಳಿಂದಾಗಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಪೌರ ಹಕ್ಕುಗಳ ಬೆಂಬಲಿಗರಲ್ಲಿಯೂ ಆಸಕ್ತಿ ಹುಟ್ಟಿಸಿದೆ. ಅಗ್ಗದ ದರದ ಕಂಪ್ಯೂಟರ್ಗಳ ಮಹಾಪೂರದಿಂದಾಗಿ ಉತ್ತಮ ಗುಣಮಟ್ಟದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಕ್ಕೆ ಪ್ರವೇಶ ಪಡೆಯುವುದು ಸಾಧ್ಯವಾದುದರಿಂದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಸುತ್ತ ವಿವಾದಾತ್ಮಕ ಕಾನೂನು ಸಮಸ್ಯೆಗಳ ಇತಿಹಾಸವಿದೆ.

ಕೆಲವು ರಾಷ್ಟ್ರಗಳಲ್ಲಿ, ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಮನೆ ಬಳಕೆಯನ್ನೂ ನಿರ್ಬಂಧಿಸಲಾಗಿದೆ. ಫ್ರಾನ್ಸ್ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಮನೆ ಬಳಕೆಯನ್ನು ಪರಿಣಾಮಕಾರಿಯಾಗಿ 1999ರವರೆಗೆ ನಿಷೇಧಿಸಿತ್ತು. ಚೀನಾದಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವನ್ನು ಬಳಸಲು ಈಗಲೂ ಪರವಾನಗಿ ಪಡೆಯುವ ಅಗತ್ಯವಿದೆ. ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವನ್ನು ಉಪಯೋಗಿಸುವುದಕ್ಕೆ ಕಟ್ಟುನಿಟ್ಟಿನ ನಿರ್ಬಂಧಗಳನ್ನು ಅನೇಕ ರಾಷ್ಟ್ರಗಳಲ್ಲಿ ಹೇರಲಾಗಿದೆ. ಬೆಲರುಸ್, ಕಜಖ್ಸ್ತಾನ್, ಮಂಗೋಲಿಯ, ಪಾಕಿಸ್ತಾನ, ರಷ್ಯಾ, ಸಿಂಗಾಪುರ್, ಟುನಿಷಿಯಾ, ಮತ್ತು ವಿಯೆಟ್ನಾಂ - ಹೆಚ್ಚು ನಿರ್ಬಂಧವಿರುವ ರಾಷ್ಟ್ರಗಳು.

ಅಮೇರಿಕಾ ಸಂಯುಕ್ತ ಸಂಸ್ಥಾನದಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಮನೆಬಳಕೆಗೆ ಕಾನೂನುಬದ್ಧವಾಗಿದೆ, ಆದರೆ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಕ್ಕೆ ಸಂಬಂಧಪಟ್ಟ ಕಾನೂನುಬದ್ಧ ಸಮಸ್ಯೆಗಳಲ್ಲಿ ಹೆಚ್ಚು ಸಂಘರ್ಷವಿದೆ. ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಮತ್ತು ಗುಪ್ತ ಲಿಪಿಯ ಸಾಫ್ಟ್ವೇರ್ ಮತ್ತು ಹಾರ್ಡ್ವೇರ್ಗಳ ರಫ್ತುಗಾರಿಕೆ ಪ್ರಮುಖ ಸಮಸ್ಯೆಯನ್ನು ಎದುರಿಸುತ್ತಿದೆ. ವಿಶ್ವ ಸಮರ IIರಲ್ಲಿ ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಯ ಪ್ರಾಮುಖ್ಯತೆಯಿಂದಾಗಿ ಮತ್ತು ರಾಷ್ಟ್ರೀಯ ಭದ್ರತೆಗೆ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಮುಖ್ಯವಾಗಿ ಬೇಕೆಂಬುದು ಮುಂದುವರಿಯುತ್ತದೆಂಬ ನಿರೀಕ್ಷೆಯಿಂದಾಗಿ, ಹೆಚ್ಚಿನ ಪಾಶ್ಚಾತ್ಯ ಸರಕಾರಗಳು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ರಫ್ತನ್ನು ಕಟ್ಟುನಿಟ್ಟಾಗಿ ನಿರ್ಬಂಧಿಸಿದವು. ವಿಶ್ವ ಸಮರ IIರ ನಂತರ, ಗೂಢಲಿಪೀಕರಣ ತಂತ್ರಗಾರಿಕೆಯನ್ನು ವಿದೇಶಕ್ಕೆ ಮಾರುವುದು ಅಥವಾ ವಿತರಿಸುವುದು USನಲ್ಲಿ ಕಾನೂನುಬಾಹಿರವಾಗಿತ್ತು; ಸಹಾಯಕ ಮಿಲಿಟರಿ ಸಾಧನ ಎಂಬುದಾಗಿ ಗೂಢಲಿಪೀಕರಣಕ್ಕೆ ಹೆಸರಿಟ್ಟು, ಅಮೇರಿಕಾ ಸಂಯುಕ್ತ ಸಂಸ್ಥಾನದ ಯುದ್ಧ ಸಾಮಾಗ್ರಿಗಳ ಪಟ್ಟಿಯಲ್ಲಿ ಸೇರಿಸಲಾಯಿತು.[೨೯] ವೈಯಕ್ತಿಕ ಕಂಪ್ಯೂಟರ್, ಸಾಮ್ಯವಿಲ್ಲದ ಕೀ ಕ್ರಮಾವಳಿಗಳು (ಅಂದರೆ ಸಾರ್ವಜನಿಕ ಕೀ ಕೌಶಲಗಳು) ಮತ್ತು ಇಂಟರ್ನೆಟ್ನ ಅಭಿವೃದ್ಧಿಯಾಗುವವರೆಗೆ, ಇದು ವಿಶೇಷ ಸಮಸ್ಯೆಯಾಗಿರಲಿಲ್ಲ. ಇಂಟರ್ನೆಟ್ ಬೆಳೆದ ಹಾಗೆ ಮತ್ತು ಕಂಪ್ಯೂಟರ್ಗಳು ಹೆಚ್ಚು ವ್ಯಾಪಕವಾಗಿ ಬಳಕೆಗೆ ಬಂದ ಹಾಗೆ, ಉತ್ತಮ ದರ್ಜೆಯ ಗೂಢಲಿಪೀಕರಣ ತಂತ್ರಗಳು ಜಗತ್ತಿನಾದ್ಯಂತ ಸುಪರಿಚಿತವಾದವು. ಅದರ ಪರಿಣಾಮವಾಗಿ, ರಫ್ತುಗಾರಿಕೆಯ ನಿಯಂತ್ರಣಗಳು ವ್ಯವಹಾರಕ್ಕೆ ಮತ್ತು ಸಂಶೋಧನೆಗೆ ಅಡ್ಡಿಯಾಗಿ ಕಂಡುಬಂದವು.

ನಿರ್ಯಾತ ನಿಯಂತ್ರಣಗಳು

ಬದಲಾಯಿಸಿ1990ರಲ್ಲಿ US ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ರಫ್ತು ನಿಯಂತ್ರಣಕ್ಕೆ ಹಲವಾರು ಸವಾಲುಗಳಿದ್ದವು. ಅದರಲ್ಲಿ ಒಂದು ಫಿಲಿಪ್ ಜಿಮ್ಮರ್ಮ್ಯಾನ್ನ ಪ್ರೆಟ್ಟಿ ಗುಡ್ ಪ್ರೈವೆಸಿ (PGP) ಗುಪ್ತ ಲಿಪೀಕರಣ ಯೋಜನೆ; ಇದು ಅದರ ಮೂಲ ಕೋಡ್ನೊಂದಿಗೆ USನಲ್ಲಿ ಬಿಡುಗಡೆಯಾಯಿತು ಹಾಗೂ 1991ರ ಜೂನ್ನಲ್ಲಿ ಇಂಟರ್ನೆಟ್ನಲ್ಲಿ ತನ್ನದೇ ಆದ ದಾರಿಕಂಡುಕೊಂಡಿತು. RSA ಸುರಕ್ಷತೆಯ (ನಂತರ RSA ದತ್ತಾಂಶ ಸುರಕ್ಷತೆ, Inc., ಅಥವಾ RSADSI ಎಂದು ಕರೆಯಲಾಯಿತು) ದೂರಿನ ಜಾಡು ಹಿಡಿದು ಅನೇಕ ವರ್ಷ ಜಿಮ್ಮರ್ಮ್ಯಾನ್ ಗ್ರಾಹಕರ ಸೇವೆ ಮತ್ತು FBIಯಿಂದ ವಿಚಾರಣೆಗೆ ಈಡಾಯಿತು. ಆದರೂ ಯಾವುದೇ ದೂರು ದಾಖಲೆಗೆ ಬರಲಿಲ್ಲ.[೩೦][೩೧] UC ಬರ್ಕೆಲೆಯ ಪದವಿ ವಿದ್ಯಾರ್ಥಿ ಡೇನಿಯಲ್ ಬರ್ನ್ಸ್ಟೈನ್ನು ನಿರ್ಬಂಧನೆಗಳು ವಾಕ್ ಸ್ವಾತಂತ್ರ್ಯದ ಮೇಲೆ ಪ್ರಹಾರ ಮಾಡುತ್ತವೆಂದು ಆಕ್ಷೇಪಿಸಿ ಕೆಲವು ಅಂಶಗಳನ್ನು ಎತ್ತಿ ತೋರಿ ಅವುಗಳ ಆಧಾರದ ಮೇಲೆ US ಸರಕಾರದ ವಿರುದ್ಧ ಒಂದು ಮೊಕದ್ದಮೆ ಹೂಡಿದ. 1995 ಕೇಸು ಬರ್ನ್ಸ್ಟೈನ್ v. ಯುನೈಟೆಡ್ ಸ್ಟೇಟ್ಸ್ ಅಂತಿಮವಾಗಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಕ್ರಮಾವಳಿಗಳು ಮತ್ತು ವ್ಯವಸ್ಥೆಗಳಿಗೆ ಮೂಲ ಕೋಡ್ನ್ನು ಮುದ್ರಿಸುವ ವ್ಯವಸ್ಥೆಯಾಗುವಂಯೆ 1999 ನಿರ್ಣಯದಲ್ಲಿ ಕೊನೆಗೊಂಡಿತು. ಅದು ವಾಕ್ಸ್ವಾತಂತ್ರ್ಯದ ರೂಪದಲ್ಲಿ ಅಮೇರಿಕಾ ಸಂಯುಕ್ತ ಸಂಸ್ಥಾನ ಸಂವೈಧಾನಿಕ ರಕ್ಷಣೆಗೆ ಒಳಗಾಗಿತ್ತು.[೩೨]

ಶಸ್ತಾಸ್ತ್ರಗಳ ರಫ್ತು ಮತ್ತು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದಂತಹ "ಉಭಯ-ಬಳಕೆ" ತಂತ್ರಜ್ಞಾನಗಳ ಬಗೆಗಿನ ಶಸ್ತಾಸ್ತ್ರ ನಿಯಂತ್ರಣ ಒಡಂಬಡಿಕೆಯಾದ ವಾಸ್ಸೆನಾರ್ 1996ರಲ್ಲಿ ಮೂವತ್ತೊಂಬತ್ತು ರಾಷ್ಟ್ರಗಳು ಒಪ್ಪಂದಕ್ಕೆ ಸಹಿಹಾಕಿದವು. ಕಿರಿದಾದ ಕೀ-ಅಳತೆಗಳ (ಸಾಮ್ಯತೆಯಿರುವ ಗುಪ್ತ ಲಿಪೀಕರಣಕ್ಕೆ 56-ಬಿಟ್, RSAಗೆ 512-ಬಿಟ್) ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಬಳಕೆಯು ರಫ್ತು-ನಿಯಂತ್ರಣಕ್ಕೆ ಒಳಗಾಗಬಾರದು ಎಂದು ಈ ಒಪ್ಪಂದವು ಕಡ್ಡಾಯಪಡಿಸಿತು.[೩೩] USನ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ರಫ್ತುಗಾರಿಕೆಯು 2000ರ ಪ್ರಮುಖ ವಿನಾಯಿತಿಯ ಪರಿಣಾಮವಾಗಿ[೩೪] ಮೊದಲಿದ್ದಷ್ಟು ಕಟ್ಟುನಿಟ್ಟಾದ ನಿಯಂತ್ರಿಣ ಈಗ ಇಲ್ಲ; ಈ ವಿನಾಯಿತಿಯ ಪ್ರಕಾರ US-ರಫ್ತುಮಾಡುವ ಭಾರಿ-ಮಾರುಕಟ್ಟೆ ಸಾಫ್ಟ್ವೇರ್ನಲ್ಲಿ ಕೀ ಅಳತೆಗಳಿಗೆ ಹೆಚ್ಚು ನಿರ್ಬಂಧಗಳಿಲ್ಲ. US ರಫ್ತು ನಿರ್ಬಂಧಗಳಲ್ಲಿನ ಸಡಿಲಿಕೆಯಿಂದಾಗಿ ಹಾಗೂ Mozilla Firefox ಅಥವಾ Microsoft Internet Explorerನಂತಹ US-ಆಧಾರಿತ ವೆಬ್ ಬ್ರೌಸರ್ಗಳನ್ನೂ ಒಳಗೊಂಡು ಪ್ರಪಂಚದಾದ್ಯಂತ ಪ್ರತಿಯೊಂದು ವೈಯಕ್ತಿಕ ಕಂಪ್ಯೂಟರ್ ಇಂಟರ್ನೆಟ್ ಸಂಪರ್ಕ ಹೊಂದಿರುವುದರಿಂದ, ಇತ್ತೀಚೆಗೆ ಬಹುತೇಕ ಪ್ರತಿ ಇಂಟರ್ನೆಟ್ ಬಳಕೆದಾರರು ಅವರ ಬ್ರೌಸರ್ಗಳಲ್ಲಿ ಉತ್ತಮ ಗುಣಮಟ್ಟದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಕ್ಕೆ (ಅಂದರೆ ಸರಿಯಾಗಿ ಕೆಲಸ ಮಾಡುವ ಮತ್ತು ನಾಶಮಾಡದ ಸಾಫ್ಟ್ವೇರ್ಗಳೊಂದಿಗೆ ಸಾಕಷ್ಟು ಉದ್ದ ಕೀಗಳನ್ನು ಬಳಸುವಾಗ) ಪ್ರವೇಶಾವಕಾಶವನ್ನು ಹೊಂದಿದ್ದಾರೆ; ಉದಾಹರಣೆಗಳೆಂದರೆ ಟ್ರಾನ್ಸ್ಪೋರ್ಟ್ ಲೇಯರ್ ಸೆಕ್ಯುರಿಟಿ ಅಥವಾ SSL ಸ್ಟ್ಯಾಕ್. Mozilla Thunderbird ಮತ್ತು Microsoft Outlook ಇ-ಮೇಲ್ ಪೂರೈಕೆದಾರರ ಪ್ರೋಗ್ರಾಂಗಳು TLSನ ಮೂಲಕ IMAP ಅಥವಾ POP ಸರ್ವರ್ಗಳಿಗೆ ಸಂಪರ್ಕಹೊಂದಬಹುದು, ಹಾಗೂ S/MIMEನಿಂದ ಗುಪ್ತ ಲಿಪೀಕರಣವಾದ ಇಮೇಲ್ನ್ನು ಕಳುಹಿಸಬಹುದು ಮತ್ತು ಸ್ವೀಕರಿಸಬಹುದು. ಅನೇಕ ಇಂಟರ್ನೆಟ್ ಬಳಕೆದಾರರು ಅವರ ಮೂಲ ವ್ಯವಸ್ಥೆಯಲ್ಲಿನ ಸಾಫ್ಟ್ವೇರ್ ಅಂತಹ ವಿಸ್ತಾರವಾದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವ್ಯವಸ್ಥೆಗಳನ್ನು ಹೊಂದಿರುತ್ತದೆ ಎಂದು ತಿಳಿದಿರುವುದಿಲ್ಲ. ಈ ಬ್ರೌಸರ್ಗಳು ಮತ್ತು ಇಮೇಲ್ ಪ್ರೋಗ್ರಾಂಗಳು ಬಲು ಬೇಗ ಎಲ್ಲೆಡೆ ಹರಡಿದವು, ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಜನ ಬಳಕೆಯನ್ನು ನಿಯಂತ್ರಿಸುವ ಉದ್ಧೇಶವನ್ನು ಹೊಂದಿದ್ದ ಸರಕಾರಗಳಿಗೂ ಈ ಮಟ್ಟದ ಹರಡುವಿಕೆಯ ಅಥವಾ ಬಳಕೆಯ ನಿಯಂತ್ರಣವನ್ನು ಕಾರ್ಯರೂಪಕ್ಕೆ ತರಲು ಸಾಧ್ಯವಾಗಲಿಲ್ಲ. ಆದ್ದರಿಂದ, ಅಂತಹ ಕಾನೂನುಗಳು ಚಾಲ್ತಿಯಲ್ಲಿದ್ದರೂ ಇವುಗಳ ನಿಜವಾದ ಅನುಷ್ಠಾನ ಸಾಧ್ಯವಿಲ್ಲದಂತಾಗಿ ಹೇರಿರುವ ನಿರ್ಬಂಧ ಹೆಚ್ಚು ಪರಿಣಾಮಕಾರಿಯಾಗುವಲ್ಲಿ ವಿಫಲವಾಯಿತು.

NSA ತೊಡಗುವಿಕೆ

ಬದಲಾಯಿಸಿಸೈಫರ್ ಅಭಿವೃದ್ಧಿ ಮತ್ತು ನೀತಿಯಲ್ಲಿ ನ್ಯಾಷನಲ್ ಸೆಕ್ಯುರಿಟಿ ಏಜೆನ್ಸಿಯು ಮಧ್ಯೆ ಮೂಗುತೂರಿಸುವುದು ಅಮೇರಿಕಾ ಸಂಯುಕ್ತ ಸಂಸ್ಥಾನದಲ್ಲಿರುವ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಕ್ಕೆ ಸಂಬಂಧಪಟ್ಟ ಮತ್ತೊಂದು ವಿವಾದಾಸ್ಪದ ಸಮಸ್ಯೆ. NSA ಅನ್ನು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಫೆಡರಲ್ ಸ್ಟ್ಯಾಂಡರ್ಡ್ ಎಂದು ನ್ಯಾನಲ್ ಬ್ಯೂರೊ ಆಫ್ ಸ್ಟ್ಯಾಂಡರ್ಡ್ಸ್ ಪರಿಗಣಿಸಿದಾಗ ಹಾಗೂ IBMನಲ್ಲಿ ಬೆಳವಣಿಗೆ ಹೊಂದಿದಾಗ NSAಯು DESನ ವಿನ್ಯಾಸವನ್ನು ಒಳಗೊಂಡಿತ್ತು.[೩೫] NSA ಮತ್ತು IBMನ ಪ್ರಬಲ ಮತ್ತು ಮುಖ್ಯ ಗುಪ್ತ ಲಿಪಿ ತಂತ್ರಜ್ಞಾನ ವಿಶಿಷ್ಟ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವಿಶ್ಲೇಷಣೆಗೆ[೩೬] ಪ್ರತಿರೋಧಕವಾಗಿ DES ಅನ್ನು ರೂಪಿಸಲಾಯಿತು. ಅದು 1980ರ ಉತ್ತರಾರ್ಧದಲ್ಲಿ ಪುನಶ್ಯೋಧನೆಗೊಳಗಾದಾಗ ಮಾತ್ರ ಎಲ್ಲರ ಗಮನಕ್ಕೂ ಬಂತು.[೩೭] ಸ್ಟೀವನ್ ಲೇವಿಯ ನೇತೃತ್ವದಲ್ಲಿ IBM ವಿಶಿಷ್ಟ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವನ್ನು[೩೮] ಪುನಃ ಕಂಡುಹಿಡಿಯಿತು, ಆದರೆ NSAಯ ಕೋರಿಕೆಯಂತೆ ಆ ತಂತ್ರಜ್ಞಾನವನ್ನು ರಹಸ್ಯವಾಗಿಡಲಾಯಿತು. ಬಿಹಾಮ್ ಮತ್ತು ಶಾಮಿರ್ ಅದನ್ನು ಮರುಪರಿಶೋಧಿಸಿ ಕೆಲವು ವರ್ಷಗಳ ನಂತರ ಬಹಿರಂಗ ಪಡಿಸಿದ ನಂತರವೇ ಆ ತಂತ್ರಜ್ಞಾನವು ಹೆಚ್ಚು ಸುಪರಿಚಿತವಾಯಿತು. ದಾಳಿಕೋರನು ನಿಜವಾಗಿ ಏನೆಲ್ಲಾ ಉಪಾಯ ಮತ್ತು ಜ್ಞಾನವನ್ನು ಹೊಂದಿರುತ್ತಾನೆ ಎಂಬುದನ್ನು ಕಂಡುಹಿಡಿಯುವ ಕಷ್ಟವನ್ನು ಈ ಸಂಪೂರ್ಣ ಕಾರ್ಯಗಳು ಬಿಂಬಿಸುತ್ತವೆ.

NSA ತೊಡಗುವಿಕೆಯ ಮತ್ತೊಂದು ನಿದರ್ಶನವೆಂದರೆ 1993ರ ಕ್ಲಿಪ್ಪರ್ ಚಿಪ್ ಪ್ರಕರಣ, ಇದು ಕ್ಯಾಪ್ಸ್ಟೋನ್ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ನಿಯಂತ್ರಣದ ಪ್ರವರ್ತನ ಶಕ್ತಿಯ ಭಾಗವಾದ ಒಂದು ಗುಪ್ತ ಲಿಪಿ ಮೈಕ್ರೋಚಿಪ್. ಕ್ಲಿಪ್ಪರ್ ಎರಡು ಕಾರಣಗಳಿಗಾಗಿ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞರಿಂದ ವ್ಯಾಪಕ ಟೀಕೆಗೊಳಗಾಯಿತು. ಸೈಫರ್ ಕ್ರಮಾವಳಿಯನ್ನು ಮತ್ತೆ ವಿಭಾಗಿಸಲಾಯಿತು (ಕ್ಲಿಪ್ಪರ್ ಪ್ರಾರಂಭವಾದ ತರುವಾಯ 1998ರಲ್ಲಿ ಸ್ಕಿಪ್ಜ್ಯಾಕ್ ಎಂಬ ಸೈಫರ್ ಮರುವಿಭಾಗಿಸಲ್ಪಟ್ಟರೂ ರದ್ದಾಯಿತು). NSA ಅದರ ಶೀಘ್ರ ಗ್ರಹಣ ಶಕ್ತಿಯ ಪ್ರಯತ್ನಗಳನ್ನು ಬೆಂಬಲಿಸಲು ಸೈಫರ್ನ್ನು ಉದ್ಧೇಶಪೂರ್ವಕವಾಗಿ ದುರ್ಬಲವಾಗಿಸುವುದಕ್ಕೆ ರಹಸ್ಯ ಸೈಫರ್ ಕಾರಣವಾಯಿತು. ಕಾನೂನು ಹೇರುವಿಕೆಯಿಂದ ಬಳಸುವುದಕ್ಕಾಗಿ ಸರಕಾರ ಹೊಂದಿದ್ದ ವಿಶೇಷ ಭರವಸೆಯ ಕೀಯನ್ನು ಈ ಯೋಜನೆಯು ಒಳಗೊಂಡಿದ್ದರಿಂದ, ಸಂಪೂರ್ಣ ತೊಡಗುವಿಕೆಯು ಕಿರ್ಚೋಫ್ನ ಸಿದ್ಧಾಂತವನ್ನು ಉಲ್ಲಂಘಿಸಿದೆ ಎಂಬುದಾಗಿ ಖಂಡನೆಗೊಳಗಾಯಿತು.[೩೧]

ಡಿಜಿಟಲ್ ಹಕ್ಕುಗಳ ನಿರ್ವಹಣೆ

ಬದಲಾಯಿಸಿಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರವು ಡಿಜಿಟಲ್ ಹಕ್ಕುಗಳ ನಿರ್ವಹಣೆಯ (DRM) ಕೇಂದ್ರ ವ್ಯವಸ್ಥೆಗೆ ಒಳಪಟ್ಟಿದೆ. ಕೃತಿಸ್ವಾಮ್ಯಪಡೆದಿರುವುದನ್ನು ಬಳಕೆಮಾಡುವುದರ ಮೇಲೆ ನಿಯಂತ್ರಣ ಸಾಧಿಸುವುದು ಹೇಗೆ ಎಂಬುದರ ತಂತ್ರಗಳ ಸಮೂಹವಿದು. DRM ಕೆಲವು ಕೃತಿಸ್ವಾಮ್ಯ ಮಾಡುವವರ ಬೆನ್ನಹಿಂದೆ ಹೆಚ್ಚು ಪರಿಣಾಮಕಾರಿಯಾಗಿ ಕಾರ್ಯಚಟುವಟಿಕೆ ನಡೆಸುತ್ತದೆ. 1998ರಲ್ಲಿ ಅಮೇರಿಕಾದ ಅಧ್ಯಕ್ಷ ಬಿಲ್ ಕ್ಲಿಂಟನ್ ಡಿಜಿಟಲ್ ಮಿಲೆನಿಯಮ್ ಕಾಪಿರೈಟ್ ಆಕ್ಟ್ಗೆ (DMCA) ಸಹಿ ಹಾಕಿದ್ದಾಯಿತು. ಇದು ಕೆಲವು ಗುಪ್ತ ಲಿಪಿಯ ಕೌಶಲ ಮತ್ತು ತಂತ್ರಜ್ಞಾನದ, ನಿರ್ದಿಷ್ಟವಾಗಿ DRM ತಾಂತ್ರಿಕ ಯೋಜನೆಯನ್ನು ಭಂಗಗೊಳಿಸಲು ಬಳಸಿದ, ಎಲ್ಲಾ ರೀತಿಯ ಉತ್ಪಾದನೆ, ಪ್ರಸರಣ ಮತ್ತು ಬಳಕೆಯನ್ನು ಅಪರಾಧವೆಂದು ಸಾರಿತು.[೩೯] ಒಂದು ವಿವಾದವು ಯಾವುದೇ ಗುಪ್ತ ಲಿಪಿ ಸಂಶೋಧನೆಯನ್ನು DMCA ಉಲ್ಲಂಘಿತವನ್ನಾಗಿ ಮಾಡಬಹುದಾದ್ದರಿಂದ, ಇದು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಸಂಶೋಧನೆಯ ಸಮುದಾಯದಲ್ಲಿ ಗಮನಾರ್ಹ ಪ್ರಭಾವ ಬೀರಿದೆ. EU ಕಾಪಿರೈಟ್ ಡೈರೆಕ್ಟಿವ್ನ ಕಾರ್ಯಗತಗೊಳಿಸುವುದನ್ನೂ ಒಳಗೊಂಡಂತೆ ಇಂತಹುದೇ ಕಾನೂನುಗಳನ್ನು ಅನೇಕ ರಾಷ್ಟ್ರಗಳಲ್ಲಿ ರೂಪಿಸಲಾಗಿದೆ. ವಿಶ್ವ ಬೌದ್ಧಿಕ ಆಸ್ತಿ ಸಂಸ್ಥೆ ಸದಸ್ಯ-ರಾಷ್ಟ್ರಗಳು ಸಹಿ ಹಾಕಿದ ಒಪ್ಪಂದದ ಮೂಲಕ ಇನ್ನೂ ಅನೇಕ ನಿರ್ಬಂಧನೆಗಳು ಜಾರಿಗೆ ಬರಬೇಕಿದೆ.

ಕೆಲವರಿಂದ ಭೀತಿಗೊಳಗಾಗಿ ಅಮೇರಿಕಾ ಸಂಯುಕ್ತ ಸಂಸ್ಥಾನದ ನ್ಯಾಯಾಂಗ ಮತ್ತು FBI ಇವು DMCAಯನ್ನು ಕಟ್ಟುನಿಟ್ಟಾಗಿ ಜಾರಿಗೆ ತಂದಿಲ್ಲ. ಆದರೆ ಕಾಯಿದೆ ಮಾತ್ರ ವಿವಾದಾತ್ಮಕವಾಗಿಯೇ ಉಳಿದಿದೆ. ಗೌರವಾನ್ವಿತ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಸಂಶೋಧಕ ನೈಲ್ಸ್ ಫರ್ಗುಸನ್ನು DMCAಯ ಆಪಾದನೆಯ ಭಯದಿಂದಾಗಿ ಅವನ ಕೆಲವು ಸಂಶೋಧನೆಯನ್ನು ಇಂಟೆಲ್ ಸುರಕ್ಷತೆ ವಿನ್ಯಾಸಕ್ಕೆ ಬಿಡುಗಡೆಗೊಳಿಸುವುದಿಲ್ಲ ಎಂದು ಬಹಿರಂಗವಾಗಿ ಹೇಳಿಕೆ ನೀಡಿದ್ದಾನೆ,[೪೦] ಹಾಗೂ ಕಾಯಿದೆಗೆ ಸಂಬಂಧಿಸಿದಂತೆ ಅಲನ್ ಕೋಕ್ಸ್ (ಲಿನಕ್ಸ್ ಕರ್ನಲ್ ಅಭಿವೃದ್ಧಿಯಲ್ಲಿ ಬಹುಕಾಲದ ಸಂಖ್ಯೆ 2) ಮತ್ತು ಪ್ರಾಧ್ಯಾಪಕ ಎಡ್ವರ್ಡ್ ಫೆಲ್ಟನ್ (ಮತ್ತು ಪ್ರಿಂಸೆಟನ್ನ ಅವನ ಕೆಲವು ವಿದ್ಯಾರ್ಥಿಗಳು) ಇವರಿಬ್ಬರೂ ಸಮಸ್ಯೆಗಳನ್ನು ಎದುರಿಸಿದರು. ಡ್ಮಿಟ್ರಿ ಸ್ಕ್ಲೈರೋವ್ ರಷ್ಯಾದಿಂದ USಗೆ ಭೇಟಿ ನೀಡಿದಾಗ ಬಂಧನಕ್ಕೊಳಗಾದನು ಹಾಗೂ DMCAಯ ಉಲ್ಲಂಘನೆಯ ಆಪಾದಿತನಾಗಿ ಕೆಲವು ತಿಂಗಳುಗಳ ಕಾಲ ಜೈಲುವಾಸ ಅನುಭವಿಸಿದನು. ಅವನು ಬಂಧನಕ್ಕೊಳಗಾಗಿ, ಆರೋಪಕ್ಕೊಳಗಾದ ಸಂದರ್ಭದಲ್ಲಿ DMCA ರಷ್ಯಾದಲ್ಲಿ ಕಾನೂನುಬದ್ಧವಾಗಿಯೇ ಇತ್ತು. ಬ್ಲೂ ರೇ ಮತ್ತು HD DVD ಮೊದಲಾದವುಗಳ ಬಿರುಸಾದ ಜನಪ್ರಿಯತೆಗೆ ಕಾರಣವಾದ ಗುಪ್ತ ಲಿಪಿ ಕೀಗಳು 2007ರಲ್ಲಿ [[ಕಂಡುಹಿಡಿಯಲ್ಪಟ್ಟವು ಹಾಗೂ ಇಂಟರ್ನೆಟ್ನಲ್ಲಿ ಪ್ರಕಟಗೊಂಡವು| ಕಂಡುಹಿಡಿಯಲ್ಪಟ್ಟವು ಹಾಗೂ ಇಂಟರ್ನೆಟ್ನಲ್ಲಿ ಪ್ರಕಟಗೊಂಡವು]]. MPAAಯು ಅಸಂಖ್ಯಾತ DMCA ನೋಟೀಸುಗಳನ್ನು ಕಳುಹಿಸಿತು. ಹಾಗೂ US ಮತ್ತು ಇನ್ನಿತರ ನ್ಯಾಯಾಂಗಗಳಲ್ಲಿ ಕಾನೂನುಬದ್ಧವಾಗಿ ರಕ್ಷಿಸಲ್ಪಟ್ಟ ಅಂತಹ ನೋಟೀಸುಗಳ ಯಥೇಚ್ಛ ಬಳಕೆ ಮತ್ತು ವಾಕ್ ಸ್ವಾತಂತ್ರ್ಯವಿರುವ ಪರಿಣಾಮದ ಫಲವಾಗಿ ಬೃಹತ್ ಪ್ರಮಾಣದ ಇಂಟರ್ನೆಟ್ ಪ್ರತಿಕ್ರಿಯೆ ಸಿಕ್ಕಿತು.

ಇದನ್ನೂ ನೋಡಿರಿ

ಬದಲಾಯಿಸಿ- ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಪುಸ್ತಕಗಳು

- ಜಲಗುರುತು ಮಾಡುವುದು

- ಜಲಗುರುತು ಕಂಡುಹಿಡಿಯುವಿಕೆ

- ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಮತ್ತು ಸುರಕ್ಷತೆಯ ವಿಶ್ವಕೋಶ

- ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರಜ್ಞರ ಪಟ್ಟಿ

- ಕಂಪ್ಯೂಟರ್ ವಿಜ್ಞಾನದ#ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದಲ್ಲಿ ಪ್ರಮುಖ ಪ್ರಕಾಶನಗಳ ಪಟ್ಟಿ

- ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ವಿಷಯಗಳು

- ಸೈಫರ್ ವ್ಯವಸ್ಥೆ ಗುರುತಿಸುವಿಕೆ

- ಕಂಪ್ಯೂಟರ್ ವಿಜ್ಞಾನದಲ್ಲಿನ ಬಗೆಹರಿಯದ ಸಮಸ್ಯೆಗಳು

- ಹೆಚ್ಚು ಜನಪ್ರಿಯವಾದ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಮತ್ತು ಗುಪ್ತ ಲಿಪಿ ವಿಶ್ಲೇಷಣೆಯ ಬಗೆಗಿನ ಇ-ಕಲಿಕೆ ಯೋಜನೆ CrypTool

- ವಿವಿಧ ಅನ್ವೇಷಣೆಗಳ ಪಟ್ಟಿ ("RSA" ಗಮನಿಸಿ)

ಟಿಪ್ಪಣಿಗಳು

ಬದಲಾಯಿಸಿ- ↑ ೧.೦ ೧.೧ ೧.೨ ಉಲ್ಲೇಖ ದೋಷ: Invalid

<ref>tag; no text was provided for refs namedkahnbook - ↑ ಓಡೆಡ್ ಗ್ಲೋಲ್ಡ್ರಿಚ್, ಫೌಂಡೇಶನ್ಸ್ ಆಫ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ, ಸಂಪುಟ 1: ಬೇಸಿಕ್ ಟೂಲ್ಸ್ , ಕೇಂಬ್ರಿಡ್ಜ್ ಯೂನಿವರ್ಸಿಟಿ ಪ್ರೆಸ್, 2001, ISBN 0-521-79172-3

- ↑ "Cryptology (definition)". Merriam-Webster's Collegiate Dictionary (11th edition ed.). Merriam-Webster. Retrieved 2008-02-01.

{{cite encyclopedia}}:|edition=has extra text (help); Cite has empty unknown parameter:|coauthors=(help) - ↑ ಕಾಮ ಸೂತ್ರ , ಸರ್ ರಿಚಾರ್ಡ್ F. ಬರ್ಟನ್, ಅನುವಾದಕ, ವಿಭಾಗ I, ಅಧ್ಯಾಯ III, 44ನೇ ಮತ್ತು 45ನೇ ಕಲಾಕೃತಿಗಳು.

- ↑ ಇಬ್ರಾಹಿಮ್ A. ಆಲ್-ಕಾದಿ (ಎಪ್ರಿಲ್ 1992), "ದ ಒರಿಜಿನ್ಸ್ ಆಫ್ ಕ್ರಿಪ್ಟೋಲಜಿ: ದ ಅರಬ್ ಕಾಂಟ್ರಿಬ್ಯೂಷನ್ಸ್”, ಕ್ರಿಪ್ಟೋಲಾಜಿಯ 16 (2): 97–126

- ↑ Hakim, Joy (1995). A History of Us: War, Peace and all that Jazz. New York: Oxford University Press. ISBN 0-19-509514-6.

{{cite book}}: Cite has empty unknown parameter:|coauthors=(help) - ↑ ಜೇಮ್ಸ್ ಗನೊನ್, ಸ್ಟೀಲಿಂಗ್ ಸೀಕ್ರೆಟ್ಸ್, ಟೆಲ್ಲಿಂಗ್ ಲೈಸ್: ಹೌ ಸ್ಪೈಸ್ ಆಂಡ್ ಕೋಡ್ಬ್ರೇಕರ್ಸ್ ಹೆಲ್ಪ್ಡ್ ಶೇಪ್ ದ ಟ್ವೆಂಟಿಯತ್ ಸೆಂಚುರಿ , ವಾಷಿಂಗ್ಟನ್, D.C., ಬ್ರಸ್ಸೆಯ್ಸ್, 2001, ISBN 1-57488-367-4.

- ↑ ೮.೦ ೮.೧ ೮.೨ ವೈಟ್ಫೀಲ್ಡ್ ಡಿಫ್ಫಿ ಮತ್ತು ಮಾರ್ಟಿನ್ ಹೆಲ್ಮ್ಯಾನ್, "ನ್ಯೂ ಡೈರೆಕ್ಷನ್ಸ್ ಇನ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ", ಮಾಹಿತಿ ಸಿದ್ಧಾಂತದಲ್ಲಿನ IEEE ಕಾರ್ಯಾಚರಣೆಗಳು, ಸಂಪುಟ. IT-22, Nov. 1976, pp: 644–654. (pdf)

- ↑ ೯.೦ ೯.೧ ೯.೨ ೯.೩ ೯.೪ ೯.೫ AJ ಮೆನೆಜಸ್, PC ವ್ಯಾನ್ ಓರ್ಸ್ಕೋಟ್, ಮತ್ತು SA ವ್ಯಾನ್ಸ್ಟೋನ್, ಹ್ಯಾಂಡ್ಬುಕ್ ಆಫ್ ಅಪ್ಲೈಡ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ ISBN 0-8493-8523-7.

- ↑ FIPS PUB 197: ದ ಅಫೀಶಿಯಲ್ ಅಡ್ವಾನ್ಸ್ಡ್ ಎನ್ಕ್ರಿಪ್ಶನ್ ಸ್ಟ್ಯಾಂಡರ್ಡ್ Archived 2015-04-07 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ..

- ↑ NCUA ಲೆಟರ್ ಟು ಕ್ರೆಡಿಟ್ ಯೂನಿಯನ್ಸ್ Archived 2008-09-10 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ., ಜುಲೈ 2004

- ↑ RFC 2440 - ಓಪನ್ PGP ಮೆಸೇಜ್ ಫಾರ್ಮ್ಯಾಟ್

- ↑ ಪವೆಲ್ ಗೊಲೆನ್ನ SSH ಅಟ್ windowsecurity.com Archived 2009-10-29 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ., ಜುಲೈ 2004

- ↑ ೧೪.೦ ೧೪.೧ ಬ್ರೂಸ್ ಸ್ಕ್ನೈರ್, ಅಪ್ಲೈಡ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ , 2ನೇ ಆವೃತ್ತಿ, ವಿಲೆ, 1996, ISBN 0-471-11709-9.

- ↑ ನ್ಯಾಶನಲ್ ಇನ್ಸ್ಟಿಟ್ಯೂಟ್ ಆಫ್ ಸ್ಟ್ಯಾಂಡರ್ಡ್ಸ್ ಆಂಡ್ ಟೆಕ್ನೋಲಜಿ

- ↑ ವೈಟ್ಫೀಲ್ಡ್ ಡಿಫ್ಫಿ ಮತ್ತು ಮಾರ್ಟಿನ್ ಹೆಲ್ಮ್ಯಾನ್, "ಮಲ್ಟಿ-ಯೂಸರ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿಕ್ ಟೆಕ್ನಿಕ್ಸ್" [ಡಿಫ್ಫಿ ಮತ್ತು ಹೆಲ್ಮ್ಯಾನ್, AFIPS ವರದಿಗಳು 45, pp109–112, ಜೂನ್ 8, 1976].

- ↑ ರಾಲ್ಫ್ ಮರ್ಕ್ಲೆಯೂ ಸಮಾನ ಯೋಚನೆಗಳಲ್ಲಿ ಕೆಲಸ ಮಾಡಿದನು ಆದರೆ ಅವನ ಪ್ರಕಟಣೆಯು ಸ್ವಲ್ಪ ನಿಧಾನವಾಗುತ್ತಿತ್ತು ಹಾಗೂ ಡಿಪ್ಫಿ-ಹೆಲ್ಮ್ಯಾನ್-ಮರ್ಕ್ಲೆ ಹೊಂದಿಕೆಯಿಲ್ಲದ ಕೀ ಗುಪ್ತ ಲಿಪಿ ಎಂಬ ಪದವನ್ನು ಬಳಸಬೇಕು ಎಂದು ಹೆಲ್ಮ್ಯಾನ್ನು ಸಲಹೆ ನೀಡಿದನು.

- ↑ ಡೇವಿಡ್ ಕಾನ್, "ಕ್ರಿಪ್ಟೋಲಜಿ ಗೋಸ್ ಪಬ್ಲಿಕ್", 58 ಫಾರಿನ್ ಅಫೇರ್ಸ್ 141, 151 (1979ರ ಹಿಂದೆ), p. 153.

- ↑ R. ರಿವೆಸ್ಟ್, A. ಶಾಮಿರ್, L. ಆಡ್ಲೆಮ್ಯಾನ್. ಎ ಮೆಥಡ್ ಫಾರ್ ಒಪ್ಟೈನಿಂಗ್ ಡಿಜಿಟಲ್ ಸಿಗ್ನೇಚರ್ಸ್ ಆಂಡ್ ಪಬ್ಲಿಕ್-ಕೀ ಕ್ರಿಪ್ಟೋಸಿಸ್ಟಮ್ಸ್ Archived 2007-01-27 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ.. ACMನ ಸಂವಹನ, ಸಂ. 21 (2), pp.120–126. 1978. 1977ರ ಎಪ್ರಿಲ್ನಲ್ಲಿ MIT "ಟೆಕ್ನಿಕಲ್ ಮೆಮೊ" ಆಗಿ ಮೊದಲು ಬಿಡುಗಡೆಯಾಯಿತು, ಮತ್ತು ಮಾರ್ಟಿನ್ ಗಾರ್ಡ್ನರ್ನ ಸೈಂಟಿಫಿಕ್ ಅಮೇರಿಕನ್ ಮೆಥಮ್ಯಾಟಿಕಲ್ ರಿಕ್ರಿಯೇಶನ್ಸ್ ಕಾಲಂನಲ್ಲಿ ಪ್ರಕಟವಾಯಿತು.

- ↑ ಕ್ಲಿಫೋರ್ಡ್ ಕೋಕ್ಸ್. ಎ ನೋಟ್ ಆನ್ 'ನಾನ್-ಸೀಕ್ರೆಟ್ ಎನ್ಕ್ರಿಪ್ಶನ್ ', CESG ರಿಸರ್ಚ್ ರಿಪೋರ್ಟ್, 20 ನವೆಂಬರ್ 1973.

- ↑ "ಶಾನನ್": ಕ್ಲೌಡೆ ಶಾನನ್ ಮತ್ತು ವಾರ್ರೆನ್ ವೀವರ್, "ದ ಮೆಥಮ್ಯಾಟಿಕಲ್ ಥಿಯರಿ ಆಫ್ ಕಮ್ಯೂನಿಕೇಶನ್", ಯೂನಿವರ್ಸಿಟಿ ಆಫ್ ಇಲಿನೋಯಿಸ್ ಪ್ರೆಸ್, 1963, ISBN 0-252-72548-4

- ↑ ಪಾಸ್ಕಲ್ ಜುನೋಡ್, "ಆನ್ ದ ಕಾಂಪ್ಲೆಕ್ಸಿಟಿ ಆಫ್ ಮಾಟ್ಸುಯ್ಸ್ ಅಟ್ಯಾಕ್", SAC 2001.

- ↑ ಡಾವ್ನ್ ಸಾಂಗ್, ಡೇವಿಡ್ ವಾಗ್ನರ್, ಮತ್ತು ಕ್ಸುಕಿಂಗ್ ತೈಯಾನ್, "ಟೈಮಿಂಗ್ ಅನಾಲಿಸಿಸ್ ಆಫ್ ಕೀಸ್ಟ್ರೋಕ್ಸ್ ಆಂಡ್ ಟೈಮಿಂಗ್ ಅಟ್ಯಾಕ್ಸ್ ಆನ್ SSH", ಇನ್ ಟೆಂತ್ USENIX ಸೆಕ್ಯುರಿಟಿ ಸಿಂಪೋಸಿಯಮ್, 2001.

- ↑ S. ಬ್ರಾಂಡ್ಸ್, "ಅನ್ಟ್ರೇಸೆಬಲ್ ಆಫ್-ಲೈನ್ ಕ್ಯಾಸ್ ಇನ್ ವಾಲ್ಲೆಟ್ಸ್ ವಿತ್ ಒಬ್ಸರ್ವರ್ಸ್", ಅಡ್ವಾನ್ಸಸ್ ಇನ್ ಕ್ರಿಪ್ಟೋಲಜಿ — ಪ್ರೊಸೀಡಿಂಗ್ಸ್ ಆಫ್ CRYPTO , ಸ್ಪ್ರಿಂಜರ್-ವರ್ಲ್ಯಾಗ್, 1994.

- ↑ G. ಬ್ಲ್ಯಾಕ್ಲೆ. "ಸೇಫ್ಗಾರ್ಡಿಂಗ್ ಕ್ರಿಪ್ಟೋಗ್ರಾಫಿಕ್ ಕೀಸ್." ಪ್ರೊಸೀಡಿಂಗ್ಸ್ ಆಫ್ AFIPS 1979 ರಲ್ಲಿ, ಸಂಪುಟ 48, pp. 313–317, ಜೂನ್ 1979.

- ↑ A. ಶಾಮಿರ್. "ಹೌ ಟು ಶೇರ್ ಎ ಸೀಕ್ರೆಟ್." ಕಮ್ಯೂನಿಕೇಶನ್ಸ್ ಆಫ್ ದ ACM ನಲ್ಲಿ, ಸಂಪುಟ 22, pp. 612–613, ACM, 1979.

- ↑ ಲಾಸ್ಜ್ಲೊ ಬಬೈ. "ಟ್ರೇಡಿಂಗ್ ಗ್ರೂಪ್ ಥಿಯರಿ ಫಾರ್ ರ್ಯಾಂಡಮ್ನೆಸ್". ಪ್ರೊಸೀಡಿಂಗ್ಸ್ ಆಫ್ ದ ಸೆವೆಂಟೀಂತ್ ಆನ್ವಲ್ ಸಿಂಪೋಸಿಯಮ್ ಆನ್ ದ ಥಿಯರಿ ಆಫ್ ಕಂಪ್ಯೂಟಿಂಗ್ , ACM, 1985.

- ↑ S. ಗೋಲ್ಡ್ವಾಸರ್, S. ಮಿಕಲಿ, ಮತ್ತು C. ರ್ಯಾಕೋಫ್, "ದ ನಾಲೆಡ್ಜ್ ಕಾಂಪ್ಲೆಕ್ಸಿಟಿ ಆಫ್ ಇಂಟರ್ಯಾಕ್ಟಿವ್ ಪ್ರೂಫ್ ಸಿಸ್ಟಮ್ಸ್", SIAM J. ಕಂಪ್ಯೂಟಿಂಗ್, ಸಂ. 18, ಸಂ. 1, pp. 186–208, 1989.

- ↑ ಸೈಬರ್ಲಾದಿಂದ Cryptography & Speech

- ↑ "ಕೇಸ್ ಕ್ಲೋಸ್ಡ್ ಆನ್ ಜಿಮ್ಮರ್ಮ್ಯಾನ್ PGP ಇನ್ವೆಸ್ಟಿಗೇಶನ್", IEEEನ ಪತ್ರಿಕೆ ವರದಿ.

- ↑ ೩೧.೦ ೩೧.೧ Levy, Steven (2001). "Crypto: How the Code Rebels Beat the Government — Saving Privacy in the Digital Age. Penguin Books. p. 56. ISBN 0-14-024432-8. OCLC 244148644 48066852 48846639.

{{cite book}}: Check|oclc=value (help) - ↑ ಬರ್ನ್ಸ್ಟೈನ್ v USDOJ, ತೀರ್ಪುಗಳನ್ನು ನಿರ್ಣಯಿಸುವ 9ನೇ ಸಂಚಾರಿ ನ್ಯಾಯಾಲಯ.

- ↑ "ದ ವಾಸ್ಸೆನರ್ ಅರೇಂಜ್ಮೆಂಟ್ ಆನ್ ಎಕ್ಸ್ಫೋರ್ಟ್ ಕಂಟ್ರೋಲ್ಸ್ ಫಆರ್ ಕನ್ವೆನ್ಶನಲ್ ಆರ್ಮ್ಸ್ ಆಂಡ್ ಡುವೆಲ್-ಯೂಸ್ ಗೂಡ್ಸ್ ಆಂಡ್ ಟೆಕ್ನೋಲಜೀಸ್". Archived from the original on 2010-03-25. Retrieved 2009-11-27.

- ↑ ಉಲ್ಲೇಖ ದೋಷ: Invalid

<ref>tag; no text was provided for refs namedcryptofaq - ↑ ಬ್ರೂಸ್ ಸ್ಕ್ನೈರ್ನ ಕ್ರಿಪ್ಟೋಗ್ರಾಮ್ ಸುದ್ಧಿಸಮಾಚಾರದ "ದ ಡೇಟಾ ಎನ್ಕ್ರಿಪ್ಶನ್ ಸ್ಟ್ಯಾಂಡರ್ಡ್ (DES)", ಜೂನ್ 15, 2000

- ↑

Coppersmith, D. (1994). "The Data Encryption Standard (DES) and its strength against attacks" (PDF). IBM Journal of Research and Development. 38 (3): 243.

{{cite journal}}: Cite has empty unknown parameter:|coauthors=(help); Unknown parameter|month=ignored (help) - ↑ E. ಬಿಹಮ್ ಮತ್ತು A. ಶಾಮಿರ್, "ಡಿಫೆರೆನ್ಶಿಯಲ್ ಕ್ರಿಪ್ಟೋನಲಸಿಸ್ ಆಫ್ DES-ಲೈಕ್ ಕ್ರಿಪ್ಟೋಸಿಸ್ಟಮ್ಸ್", ಜರ್ನಲ್ ಆಫ್ ಕ್ರಿಪ್ಟೋಲಜಿ, ಸಂ. 4 ಸಂ. 1, pp. 3–72, ಸ್ಪ್ರಿಂಗರ್-ವರ್ಲ್ಯಾಗ್, 1991.

- ↑ ಲೇವಿ, pg. 56

- ↑ ಡಿಜಿಟಲ್ ಮಿಲ್ಲೆನಿಯಮ್ ಕಾಪಿರೈಟ್ ಆಕ್ಟ್

- ↑ "ಆರ್ಕೈವ್ ನಕಲು". Archived from the original on 2012-02-20. Retrieved 2009-11-27.

ಹೆಚ್ಚಿನ ಓದಿಗಾಗಿ

ಬದಲಾಯಿಸಿ- Becket, B (1988). Introduction to Cryptology. Blackwell Scientific Publications. ISBN 0-632-01836-4. OCLC 16832704.ಹಲವಾರು ಶಾಸ್ತ್ರೀಯ ಸೈಫರ್ಗಳು ಮತ್ತು ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ವಿಷಯಗಳು ಹಾಗೂ "ಆಧುನಿಕ" DES ಮತ್ತು RSA ವ್ಯವಸ್ಥೆಗಳ ಅತ್ಯುತ್ತಮ ಹರವು.

- ಬರ್ನ್ಹಾರ್ಡ್ ಎಸ್ಲಿಂಗರ್ನ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ ಆಂಡ್ ಮೆಥಮ್ಯಾಟಿಕ್ಸ್ , 200 ಪುಟಗಳು, CrypTool ಮುಕ್ತ ತೆರೆದ-ಮೂಲ ಪ್ಯಾಕೇಜ್ನ ಭಾಗ, PDF download Archived 2011-12-15 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ..

- ಸರಾಹ್ ಫ್ಲಾನೆರಿಯ (ಡೇವಿಡ್ ಫ್ಲಾನೆರಿಯೊಂದಿಗೆ) ಇನ್ ಕೋಡ್: ಎ ಮೆಥಮ್ಯಾಟಿಕಲ್ ಜರ್ನಿ . ಸರಾಹ್ಳು ಅವಳ ತಂದೆಯೊಂದಿಗೆ ಬರೆದ, ಸಾರ್ವಜನಿಕ-ಕೀ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದಲ್ಲಿ ಪ್ರಶಸ್ತಿ-ಗೆಲ್ಲುವ ಪ್ರಾಜೆಕ್ಟ್ನ ಪ್ರಸಿದ್ಧ ಬರಹ ಇದಾಗಿದೆ.

- ಜೇಮ್ಸ್ ಗನೊನ್, ಸ್ಟೀಲಿಂಗ್ ಸೀಕ್ರೆಟ್ಸ್, ಟೆಲ್ಲಿಂಗ್ ಲೈಸ್: ಹೌ ಸ್ಪೈಸ್ ಆಂಡ್ ಕೋಡ್ಬ್ರೇಕರ್ಸ್ ಹೆಲ್ಪ್ಡ್ ಶೇಪ್ ದ ಟ್ವಿಂಟಿಯತ್ ಸೆಂಚುರಿ , ವಾಷಿಂಗ್ಟನ್, D.C., ಬ್ರಾಸ್ಸೆಯ್ನ, 2001, ISBN 1-57488-367-4.

- ಆಡೆಡ್ ಗೋಲ್ಡ್ರಿಚ್, ಫೌಂಡೇಶನ್ಸ್ ಆಫ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ, ಎರಡು ಆವೃತ್ತಿಗಳಲ್ಲಿ, ಕೇಂಬ್ರಿಡ್ಜ್ ಯೂನಿವರ್ಸಿಟಿ ಪ್ರೆಸ್, 2001 ಮತ್ತು 2004.

- ಜೊನತನ್ ಕಟ್ಜ್ ಮತ್ತು ಯೆಹುದ ಲಿಂಡೆಲ್ನ ಇಂಟ್ರೊಡಕ್ಷನ್ ಟು ಮಾಡರ್ನ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ . [೧]

- ಕ್ಲಿಫೋರ್ಡ್ B. ಹಿಕ್ಸ್ನ ಆಲ್ವಿನ್ಸ್ ಸೀಕ್ರೆಟ್ ಕೋಡ್ (ಮೂಲ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ಮತ್ತು ಅದರ ವಿಶ್ಲೇಷಣೆಯ ಬಗ್ಗೆ ಪರಿಚಯಿಸುವ ಮಕ್ಕಳ ಕಾದಂಬರಿ).

- ಇಬ್ರಾಹಿಮ್ A. ಆಲ್-ಕಾದಿ, "ದ ಒರಿಜಿನ್ಸ್ ಆಫ್ ಕ್ರಿಪ್ಟೋಲಜಿ: ದ ಅರಬ್ ಕಾಂಟ್ರಿಬ್ಯೂಷನ್ಸ್," ಕ್ರಿಪ್ಟೋಲಾಜಿಯ, ಆವೃತ್ತಿ 16, ಸಂ. 2 (ಎಪ್ರಿಲ್ 1992), pp. 97–126.

- A. J. ಮೆನೆಜಸ್, P. C. ವ್ಯಾನ್ ಓರ್ಸ್ಕೋಟ್, ಮತ್ತು S. A. ವ್ಯಾನ್ಸ್ಟೋನ್ CRC ಪ್ರೆಸ್ನ ಹ್ಯಾಂಡ್ಬುಕ್ ಆಫ್ ಅಪ್ಲೈಡ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ (PDF ಡೌನ್ಲೋಡ್ ಲಭ್ಯವಿದೆ), ಸ್ಕ್ನೈರ್ನ ಅಪ್ಲೈಡ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿಗಿಂತ ಸ್ವಲ್ಪ ಹೆಚ್ಚು ಗಣಿತಶಾಸ್ತ್ರೀಯವಾಗಿದೆ.

- ಆಂಡ್ರೀಸ್ ಫಿಟ್ಜ್ಮ್ಯಾನ್: ಸೆಕ್ಯುರಿಟಿ ಇನ್ IT ನೆಟ್ವರ್ಕ್ಸ್: ಮಲ್ಟಿಲ್ಯಾಟರಲ್ ಸೆಕ್ಯುರಿಟಿ ಇನ್ ಡಿಸ್ಟ್ರಿಬ್ಯೂಟೆಡ್ ಆಂಡ್ ಬೈ ಡಿಸ್ಟ್ರಿಬ್ಯೂಟೆಡ್ ಸಿಸ್ಟಮ್ಸ್ Archived 2009-09-29 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ.

- ಫಿಲಿಪ್ ರೊಗವೇ ಮತ್ತು ಮಿಹಿರ್ ಬೆಲ್ಲಾರೆಯ ಇಂಟ್ರೊಡಕ್ಷನ್ ಟು ಮಾಡರ್ನ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ , ಇಳಿಕೆ-ಆಧಾರಿತ ಸುರಕ್ಷತೆ ಸಾಕ್ಷ್ಯಗಳನ್ನು ಒಳಗೊಂಡ ತಾತ್ವಿಕ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಗಣಿತಶಾಸ್ತ್ರೀಯ ಪರಿಚಯ. PDF ಡೌನ್ಲೋಡ್.

- ನೀಲ್ ಸ್ಟೆಫೆನ್ಸನ್ನ ಕ್ರಿಪ್ಟೋನೋಮಿಕನ್ (ಯಾವಾಗಲೂ ವಾಸ್ತವಿಕವಲ್ಲದಿದ್ದರೂ ಕಾದಂಬರಿ, WW2 ಎನಿಗ್ಮ ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ ವಿಶ್ಲೇಷಣೆಯು ಕಥೆಯಲ್ಲಿ ಬರುತ್ತದೆ).

- ಜೊಹಾನ್-ಕ್ರಿಸ್ಟೋಫ್ ವೋಲ್ಟ್ಯಾಗ್, ರುಡಿಗರ್ ವೋಲ್ಫ್ರಮ್ ಮ್ಯಾಕ್ಸ್ ಪ್ಲಾಂಕ್ ಎನ್ಸೈಕ್ಲೊಪೀಡಿಯ ಆಫ್ ಪಬ್ಲಿಕ್ ಇಂಟರ್ನ್ಯಾಶನಲ್ ಲಾದಲ್ಲಿನ (ಆಕ್ಸ್ಫರ್ಡ್ ಯೂನಿವರ್ಸಿಟ್ ಪ್ರೆಸ್ 2009) 'ಕೋಡೆಡ್ ಕಮ್ಯುನಿಕೇಶನ್ಸ್ (ಎನ್ಕ್ರಿಪ್ಶನ್)'. *"Max Planck Encyclopedia of Public International Law"., ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರದ ಬಗೆಗಿನ ಅಂತರ್ರಾಷ್ಟ್ರೀಯ ಕಾನೂನು ಸಮಸ್ಯೆಗಳ ಅವಲೋಕನವನ್ನು ನೀಡುತ್ತದೆ.

ಹೊರಗಿನ ಕೊಂಡಿಗಳು

ಬದಲಾಯಿಸಿ- ಕ್ರಿಪ್ಟೋ ಗ್ಲಾಸ್ಸರಿ ಆಂಡ್ ಡಿಕ್ಷನರಿ ಆಫ್ ಟೆಕ್ನಿಕಲ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ

- ಅಟ್ಯಾಕ್/ಪ್ರಿವೆನ್ಶನ್ Archived 2009-10-30 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ. ಗುಪ್ತ ಲಿಪಿ ಶಾಸ್ತ್ರ ವೈಟ್ಪೇಪರ್ಸ್, ಸಾಧನಗಳು, ವೀಡಿಯೋಗಳು ಮತ್ತು ಪಾಡ್ಕಾಸ್ಟ್ಸ್ನ ಮೂಲಗಳು.

- ಮೋನಿಕ ಪೌಲನ್ನ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ: ದ ಏನ್ಶಿಯೆಂಟ್ ಆರ್ಟ್ ಆಫ್ ಸೀಕ್ರೆಟ್ ಮೆಸ್ಸೇಜಸ್ Archived 2007-12-13 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ. - ಫೆಬ್ರುವರಿ 1998

- A. J. ಮೆನೆಜಸ್, P. C. ವ್ಯಾನ್ ಓರ್ಸ್ಕೋಟ್, ಮತ್ತು S. A. ವ್ಯಾನ್ಸ್ಟೋನ್ CRC ಪ್ರೆಸ್ನ ಹ್ಯಾಂಡ್ಬುಕ್ ಆಫ್ ಅಪ್ಲೈಡ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ (PDF ಡೌನ್ಲೋಡ್ ಲಭ್ಯವಿದೆ), ಸ್ಕ್ನೈರ್ನ ಅಪ್ಲೈಡ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿಗಿಂತ ಸ್ವಲ್ಪ ಹೆಚ್ಚು ಗಣಿತ ಶಾಸ್ತ್ರೀಯವಾಗಿದೆ.

- NSA's CryptoKids. Archived 2006-03-05 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ..

- CrypTool ತಂಡದ ಓವರ್ವ್ಯೂವ್ ಆಂಡ್ ಅಪ್ಲಿಕೇಶನ್ ಆಫ್ ಕ್ರಪ್ಟೋಗ್ರಫಿ Archived 2011-07-22 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ.; PDF; 3.8 MB—ಜುಲೈ 2008

- RSA ಲ್ಯಾಬೊರೆಟರೀಸ್ ಫ್ರೀಕ್ವೆಂಟ್ಲಿ ಆಸ್ಕ್ಡ್ ಕ್ವೆಶನ್ಸ್ ಅಬೌಟ್ ಟುಡೇಸ್ ಕ್ರಿಪ್ಟೋಗ್ರಫಿ Archived 2006-12-05 ವೇಬ್ಯಾಕ್ ಮೆಷಿನ್ ನಲ್ಲಿ.

- sci.crypt mini-FAQ